.wcry vírus eltávolítása (eltávolítási instrukciók) - (frissítve: 2017. máj)

Eltávolítási Útmutató - .wcry vírus

Mi az, hogy .wcry fájlkiterjesztés vírus?

A .wcry fájlkiterjesztés veszélyes fertőzést jelez

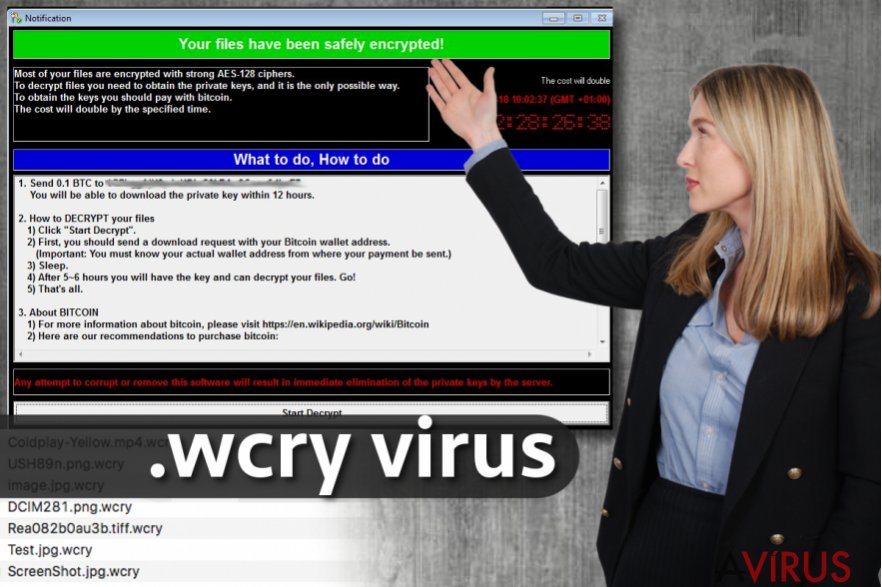

A .wcry fájlkiterjesztés vírus egy fájltitkosító malware, amely WannaCry, WanaCrypt0r, Wana Decrypt0r, WanaCrypt0r 2.0 és WannaCryptor néven is ismert. A ransomware 2017. februárjában bukkant fel. Akkor az AES-128 titkosító algoritmus segítségével zárta le a fájlokat, majd .wcry kiterjesztést illesztett hozzájuk. A titkosítást követően üzenetet jelenített meg, melyben a támadók 0,1 bitcoint követeltek az adatok visszaállításáért. A vírus azóta frissült, a fejlesztők 2017. május 12.-én masszív, világméretű támadást indítottak. Az új verzió már több mint 200 ezer rendszert fertőzött meg, és körülbelül 14 millió forintnyi váltságdíjat zsarolt ki. A támadások száma pedig várhatóan csak növekedni fog, ahogyan a váltságdíj mértéke is. A támadók eredetileg 300 dollárt követeltek, de néhány nap után ezt 600 dollárra emelték. Ha ön is a vírus áldozatai közé tartozik, fontos, hogy ne a váltságdíj kifizetésére koncentráljon. A legfontosabb feladat a .wcry vírus eltávolítása. A malware nemcsak titkosítja a fájlokat, hanem további fertőzéseket is letölthet, ezért nagyon fontos, hogy mielőbb teljes rendszervizsgálatot futtasson egy megbízható malware-eltávolító programmal, például: FortectIntego.

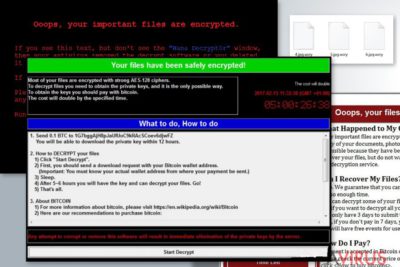

A ransomware vírusokat gyakorlatilag nem lehet megállítani, ha már megkezdték a titkosítási folyamatot, mert rendkívül gyorsan dolgoznak. A felhasználó talán észreveszi a rendszer lassulását, talán nem – ezek a fertőzések általában nem hívják fel magukra a figyelmet. A titkosítást követően a .wcry vírus értesítést jelenít meg, ebben a következő szerepel:

Your files have been securely encrypted!

Most of your files are encrypted with strong AES-128 ciphers.

To decrypt files you need to obtain the private keys, and it is the only possible way.

To obtain the keys you should pay with bitcoin.

The cost will double by the specified time.

Az értesítés ablakában visszaszámlálót is láthatunk, amely a váltságdíj következő emeléséig számol vissza. Szerepel egy „What to do, How to do” („Mit és hogyan”) táblázat is, amely leírja, hogy az áldozatnak 0,1 bitcoint (kb. 55 ezer forint) kell küldenie a megadott bitcoin-tárcába. Az üzenet szerint a támadók ezt követően 12 órán belül elküldik a fájlok visszaállításához szükséges visszafejtő programot. Ha önt is elérte a .wcry ransomware, azt javasoljuk, hogy távolítsa el a vírust, és ne fizesse ki a váltságdíjat. Könnyen lehet, hogy a támadók nem fognak válaszolni, és így nem fogja visszakapni a fájlokat. Távolítsa el a .wcry fájlkiterjesztés vírust és alakítson ki védelmet a hasonló fertőzésekkel szemben. Ezt követően visszaállíthatja a fájlokat korábban elkészített biztonsági másolatokból. Egyelőre a biztonsági másolatok jelentik az egyetlen megoldást a fájlok ingyenes megmentésére. Ennek ellenére ne adja fel, érdemes megpróbálkoznia az alternatív módszerekkel is. Szerencsés esetben ezekkel legalább néhány fájlt visszaállíthat.

A ransomware terjedése

Felfedezése idején a .wcry trójai kártékony e-mailes csatolmányként terjedt. Mindenkinek óvatosnak kell tehát lennie a becsapós e-mailekkel. A támadók meglepően precízen készítik el ezeket az e-maileket, rendszerint megbízható feladóknak adják ki magukat, például az Amazon agy a PayPal képviselőinek. A küldött számlák vagy hasonló dokumentumok azonban vírust rejtenek, ezért nagyon fontos, hogy kétszer is ellenőrizze az ilyen jellegű beérkező leveleket. Vannak ennél is kifinomultabb zsarolóvírusok is (pl. a Spora és a Cerber), amelyek rootkitekkel és hasonló fejlettebb módszerekkel is terjednek. Telepítsen megbízható antimalware programot, hogy megvédhesse rendszerét! Javasoljuk emellett, hogy kerülje el a teljesen ismeretlen weboldalakat. Ne kattintson feltűnően csábító bejegyzésekre vagy kecsegtető hirdetésekre, és legyen nagyon óvatos az olyan weboldalakkal is, amelyek valamilyen program vagy frissítés telepítésére próbálják meg rávenni. Nagy az esélye, hogy ezek malware-t rejtenek.

Május közepén a malware új terjesztési módszerhez folyamodott. Jelenleg a Microsoft Windows egyik sebezhetőségét kihasználva jut a rendszerbe az EternalBlue exploit kit segítségével. Úgy tűnik, hogy a „Shadow Brokers” nevű hackercsapat kémprogramot lopott egyenesen az NSA-től. A támadók ezt a programot felhasználva készítették el a bejutáshoz használt szoftvert, amely a Windows CVE-2017-0145 nevű sebezhetőségét célozza. Nagyon fontos, hogy frissítse operációs rendszerét és a telepített szoftvereket is. A Microsoft már befoltozta a biztonsági rést, a frissítés azoknak is elérhető, akik Windows XP, Windows 2003, Windows 7 vagy Windows Server 2008 rendszert használnak. Mielőbb telepítse a frissítéseket!

A .wcry fájltitkosító vírus biztonságos eltávolítása

Fontos, hogy ne fizessen váltságdíjat a bejutott ransomware-nek, hanem inkább mielőbb távolítsa el a behatolót. Így elkerülheti, hogy a vírus további fertőzéseket töltsön le. A ransomware vírusok rendkívül veszélyes fertőzések, ezért jobb, ha egy antimalware programra bízza a .wcry eltávolítását. Ha nem tudja, milyen programot használjon, mi a következőket javasuljuk: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes. A ransomware eltávolításának részletes lépéseit megtalálja lentebb.

Manuális Eltávolítási Útmutató - .wcry vírus

.wcry eltávolítása ezzel: Safe Mode with Networking

Alaposan olvassa el az alábbi lépéseket, mielőtt bármihez is hozzákezdene. Ha kérdése van, tegye fel őket az eltávolítás megkezdése előtt.

-

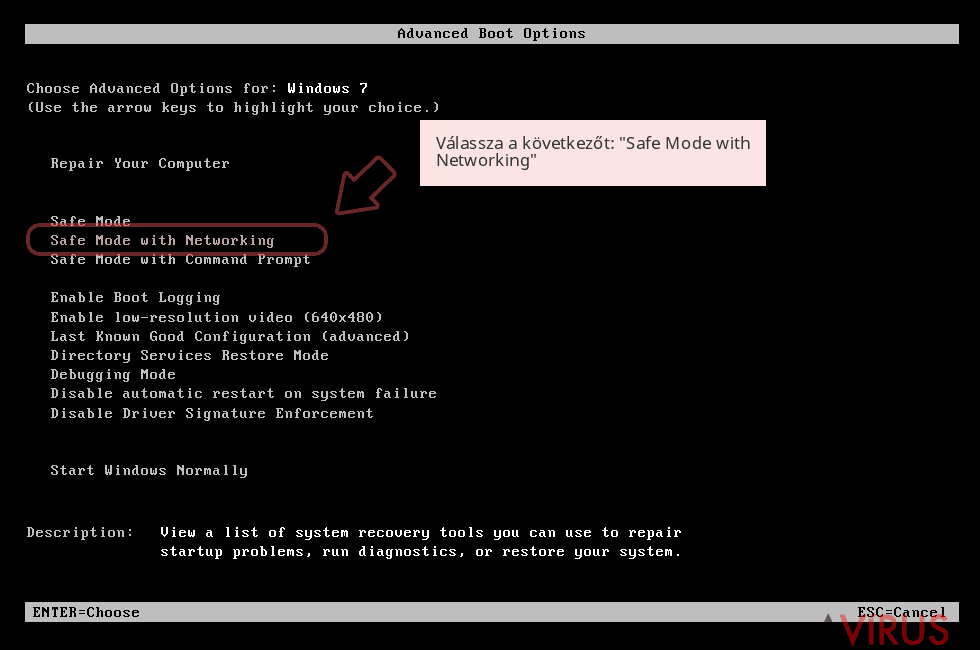

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

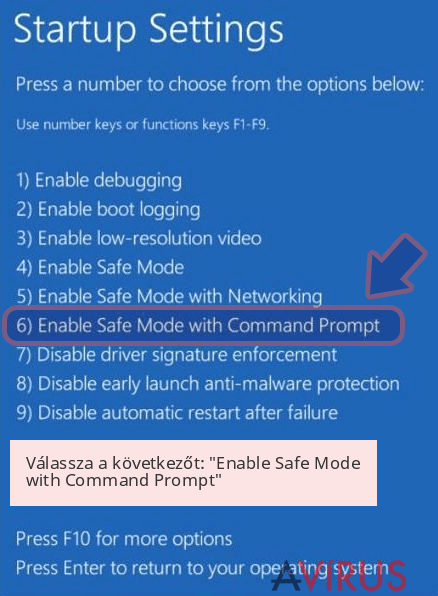

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: .wcry törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (.wcry) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

.wcry eltávolítása ezzel: System Restore

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott .wcry eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.A titkosított fájlokat lecserélheti korábbi biztonsági mentésekkel. Fontos, hogy rendszeresen készítsen biztonsági mentéseket. Ha nincsenek mentései, az alábbi módszerekkel próbálkozhat. A ransomware vírusról egyelőre még nem tudni mindent, sajnos elképzelhető, hogy nem lehet feltörni a titkosítást, és így nem készül ingyenes visszafejtő hozzá.

Több módszerrel is megkísérelheti a bejutott .wcry által titkosított fájlok visszaállítását:

Data Recovery Pro

Telepítse a Data Recovery Pro-t az alábbiak szerint, és vizsgálja át vele a rendszert. A szoftver vissza tudja állítani a sérült fájlokat.

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott .wcry zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

A ShadowExplorer használata

A ShadowExplorer ellenőrzi, hogy a rendszer árnyékmásolatai még léteznek-e. Ha a vírus törölte őket, sajnos ez a módszer nem fog segíteni. Ha nem, vissza tudja állítani a sérült fájlokat.

- Töltse le a következőt: Shadow Explorer (http://shadowexplorer.com/);

- A letöltött Shadow Explorer telepítési varázslóját követve telepítse a szoftvert számítógépére;

- Indítsa el a programot, majd a bal felső sarok legördülő listájából válassza ki a titkosított adatokat tároló lemezt. Ellenőrizze az elérhető mappákat;

- Kattintson jobb gombbal a visszaállítandó mappára, majd válassza az “Export” lehetőséget. Kiválaszthatja a visszaállítás célmappáját is.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt .wcry, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes