.java vírus eltávolítása (eltávolítási útmutató) - 2018. márc frissítése

Eltávolítási Útmutató - .java vírus

Mi az, hogy .java fájlkiterjesztésű zsarolóvírus?

.java ransomware – a Dharma cryptovírus új változata

A Java ransomware a Dharma/Crysis malware-család legújabb tagja A kártékony program titkosítja a fájlokat az AES algoritmus segítségével, majd .java kiterjesztést illeszt hozzájuk. A malware legújabb változatai emellett egyedi azonosítót és kapcsolatfelvételi e-mail címet is a fájlnevekbe helyeznek. Leggyakrabban a [email protected] cím fordul elő.

Néhány lehetséges kiterjesztés:

- .[[email protected]].java,

- .id-[számok].java,

- .[[email protected]].java,

- .id-8.[[email protected]].java.

A Java ransomware jellemzően hasznosnak, fontosnak mondható fájlokat céloz: üzleti dokumentumokat, tudományos adatokat, fotókat, videókat stb. Nem meglepő, hogy a támadók sikeresnek mondhatják magukat a váltságdíjak begyűjtése terén.

Az adatok titkosítását követően a vírus üzenetet hagy a FILES ENCRYPTED.TXT fájlban. A malware különböző verziói azonban más fájlnevet is használhatnak. Az instrukciók viszont nem változnak:

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC. If you want to restore them, write us to the e-mail [email protected]

Write this ID in the title of your message B8F053EC

In case of no answer in 24 hours write us to theese e-mails:[email protected]

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you the decryption tool that will decrypt all your files.

Ahogyan a példában is olvasható, az áldozatoknak fel kell venniük a kapcsolatot a támadókkal a megadott e-mail címen. A Java ransomware vírusról tudjuk, hogy több e-mail címet is használ:

A vírus fejlesztői nagylelkűnek tűnnek, hajlandóak 5 fájl ingyenes visszafejtésére – ezzel garantálva, hogy tényleg képesek a fájlok visszaállítására:

Free decryption as guarantee

Before paying you can send us up to 5 files for free decryption. The total size of files must be less than 10Mb (non archived), and files should not contain valuable information. (databases,backups, large excel sheets, etc.)

A biztonsági szakértők azonban azt javasolják, hogy inkább ne üzleteljünk bűnözőkkel. Semmi sem garantálja, hogy tényleg elküldik a visszafejtő programot a pénz továbbítása után.

Mi is azt javasoljuk, hogy inkább távolítsa el a .java kiterjesztés vírust, majd biztonsági mentések segítségével állítsa vissza az adatokat, vagy próbálkozzon az alternatív adatmentési módszerekkel, például a Rakhni visszafejtővel (amely a Dharma ransomware visszafejtésére szolgál). Ezzel elkerülheti a további anyagi kár lehetőségét, és megvédheti számítógépét egy esetleges további vírusfertőzéstől.

A .java ransomware eltávolítását egy megbízható biztonsági szoftver letöltésével kezdheti meg, ilyen például a kiváló FortectIntego. Bejegyzésünk végén részletes útmutatót talál, amelyet követve biztonságosan elvégezheti a ransomware eltávolítását. Figyelmesen kövesse a lépéseket!

Zsarolóvírust terjesztő, Tim Brooks-tól származó e-mailek

A ZonderVirus.nl szakértőinek adatai szerint a fájltitkosító vírus félrevezető e-mailek formájában terjed. Kártékony csatolmányok rejtik a vírust, az e-maileket számláknak álcázzák. Az e-mailek feladója egy bizonyos Tim Brooks. Ez persze csak egy kitalált név, amellyel hitelesés próbálják tenni az e-mailt.

Már most sokan elhitték, hogy az üzenet valódi vállalattól jött, ezért megnyitották a csatolmányt. A ransomware ekkor jutott a rendszerbe. A támadók más álcákat is használhatnak, például banki számlakivonatokat, futárszolgálati értesítőket stb.

Legyen nagyon óvatos a beérkező e-mailekkel! Ha vásárlást igazoló számlát kap, de nem vásárolt semmit, ne nyissa meg az üzenetet. Egyetlen véletlen kattintás is veszélyes kártevőt juttathat a rendszerbe, amely akár anyagi kárt is okozhat.

A támadók akár közösségi oldalakhoz tartozó fiókokat is feltörhetnek, és üzenetek formájában terjeszthetik vírusaikat a fiók ismerőseinek. Ha gyanús üzenetet kap egyik ismerősétől, lépjen kapcsolatba az illetővel és bizonyosodjon meg arról, hogy szándékosan küldte azt.

A .Java ransomware eltávolítása biztonsági szoftverrel

Ha fájljai [[email protected]].java vagy .java kiterjesztést kaptak, a zsarolóvírus a rendszerbe jutott. Gondoskodnia kell az érintetlen fájlok biztonságáról: mielőbb lásson hozzá a Java ransomware eltávolításához. Ennek során a malware-hez tartozó minden kártékony komponenstől megszabadulhat.

A vírus eltávolítása után pedig rátérhet az adatmentésre. Fontos, hogy az interneten hamis visszafejtőket kínálhatnak a .java ransomware-hez, kerülje el ezeket! Emellett tartsa észben azt is, hogy a támadók egyetlen célja, hogy pénzt csaljanak ki az áldozataikból, ezért NEM érdemes kapcsolatba lépnie velük!

A Dharma Java zsarolóvírus eltávolításához a következő programokat ajánljuk: FortectIntego, SpyHunter 5Combo Cleaner és Malwarebytes. Ezeket a programokat biztonsági szakértők készítették, arra szolgálnak, hogy ransomware-fertőzés esetén is helyreállítsák a rendszert a kártékony fájlok eltávolításával. A vírus eltávolítása után tekintse át a bejegyzésünk végén található adatmentési lehetőségeket.

Manuális Eltávolítási Útmutató - .java vírus

.java eltávolítása ezzel: Safe Mode with Networking

A .java fájlkiterjesztés vírus eltávolítása „Csökkentett mód hálózattal” üzemmódban:

-

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

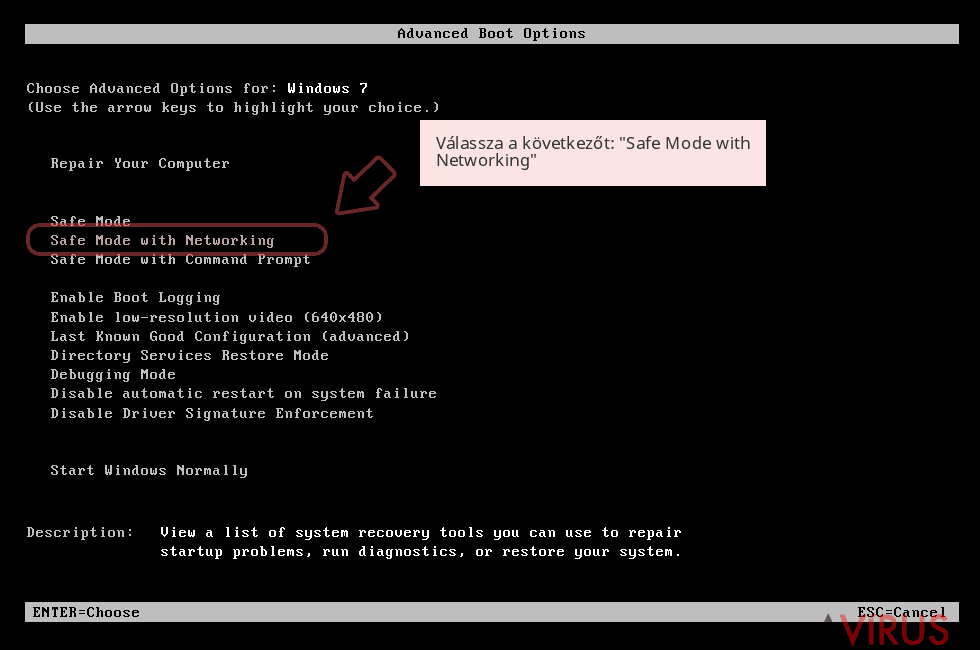

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: .java törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (.java) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

.java eltávolítása ezzel: System Restore

Ha az első módszer nem segített, próbálja meg a [[email protected]].java vírus eltávolítását a „Csökkentett mód parancssorral” üzemmódban.

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

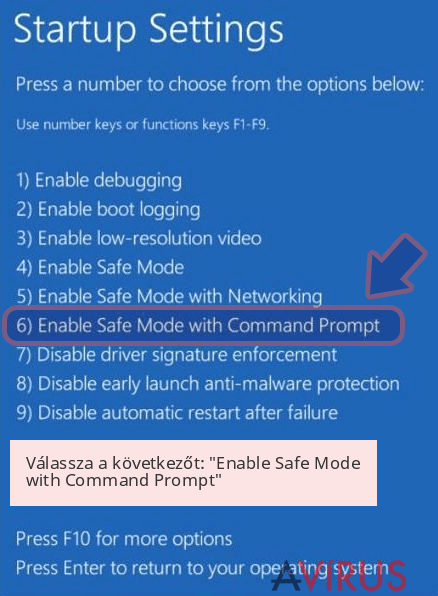

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott .java eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.Több módszerrel is megkísérelheti a bejutott .java által titkosított fájlok visszaállítását:

Data Recovery Pro

Ez a szoftver talán vissza tudja állítani a .java kiterjesztésű titkosított fájlokat.

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott .java zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

A Windows Korábbi változatok funkciója talán segíthet

Ha a fertőzés előtt már engedélyezve volt a Rendszer-visszaállítás funkció, talán vissza tudja állítani a fájlok korábbi változatait.

- Kattintson jobb gombbal a visszaállítandó fájlra;

- A “Properties” menüben válassza az “Previous versions” menüpontot;

- Nézze át a fájl elérhető változatait a “Folder versions” szakaszban. Válasszon egy megfelelő változatot, majd kattintson a “Restore” gombra.

ShadowExplorer

Ellenőrizze, hogy a ransomware törölte-e a rendszer árnyékmásolatait. Ha nem, kövesse az alábbi lépéseket.

- Töltse le a következőt: Shadow Explorer (http://shadowexplorer.com/);

- A letöltött Shadow Explorer telepítési varázslóját követve telepítse a szoftvert számítógépére;

- Indítsa el a programot, majd a bal felső sarok legördülő listájából válassza ki a titkosított adatokat tároló lemezt. Ellenőrizze az elérhető mappákat;

- Kattintson jobb gombbal a visszaállítandó mappára, majd válassza az “Export” lehetőséget. Kiválaszthatja a visszaállítás célmappáját is.

A Kaspersky Lab által készített Dharma Decryptor

A .java ransomware nagy része talán megegyezik a Dharma vírussal, ezért érdemes kipróbálnia az ehhez készült visszafejtőt, amelyet innen érhet el.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt .java, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes