.aesir vírus eltávolítása (javított instrukciók) - 2017. febr frissítése

Eltávolítási Útmutató - .aesir vírus

Mi az, hogy .aesir fájlkiterjesztés vírus?

Az .Aesir fájlkiterjesztés vírus a Locky ransomware-család új tagja

Úgy tűnik, hogy a Locky ransomware fejlesztői az új vírusaikat a skandináv mitológia isteneiről nevezik el. A legújabb ransomware neve .Aesir fájlkiterjesztés vírus. A skandináv mitológia szerint az Ázok (Æsir) az istenek egyik klánja. Tagjai közé tartozik Thor, Odin, Loki (Locky) és Heimdall. Az új verzió körülbelül 456 fájlt céloz meg, és ismét az AES-1024 és RSA-2048 algoritmusok kombinációjával teszi használhatatlanná a fájlokat. A ransomware-család bizonyította, hogy hozzáértő programozók készítik őket, akik tisztában vannak azzal, hogy kódjaikat elrejtve hogyan juttathatnak sikeresen zsarolóvírusokat számítógépekre, és hogyan titkosíthatják az ott tárolt fájlokat. Az Aesir vírus újdonsága, hogy más C2 kiszolgálót használ (89.108.73.124/information.cgi, 185.75.46.73/information.cgi vagy 91.211.119.98/information.cgi), és az áldozat számára készített üzenet neve is más: _[karakterek]-INSTRUCTION.html. A titkosítás során a vírus eldobja az eredeti fájlneveket, helyükre egy bizonyos karaktersort illeszt, majd a kiterjesztésekte .aesirre módosítja. Amint titkosította a fájlokat, egy .html üzenetet hoz létre, amelyet minden titkosított fájlokat tartalmazó mappába elhelyez, beleértve az Asztalt is. Ez tájékoztat a felkínált visszafejtési lehetőségről. Az üzenet az alapértelmezett böngészőben nyílik meg, és a Locky megszokott szövegét tartalmazza: „! ! ! IMPORTANT INFORMATION ! ! !”. Hivatkozást ad a Wikipédia RSA és AES kriptográfiai rendszerekről szóló cikkeihez, valamint a személyre szabott fizetőoldalhoz is. Emellett leírja a Tor böngésző letöltésének módját is, mert a fizetőoldal csak ezen keresztül érhető el. Az Aesir ransomware vírus ezután fekete képre módosítja a háttérképet, amelyen ugyanez az üzenet szerepel.

Az .Aesir ransomware feltörhetetlen titkosítási módszert használ, a fájlok gyakorlatilag megsemmisülnek. A zsarolóprojekt mögött álló támadók váltságdíjat követelnek az áldozatoktól azért a szoftverért cserébe, amely a titkosításhoz használt kulcs ismeretében vissza tudja fejteni a fájlokat. Ezt a kódot a támadók segítsége nélkül egyszerűen lehetetlen megtudni, és afelől biztosak vagyunk, hogy a tettesek nem fognak alkudozni. A Locky decryptor szoftverért bitcoint kell vásárolni, és továbbítani kell a támadók bitcoin-tárcájába. Ne adja át nehezen megkeresett pénzét, gondolja át, hogy megéri-e a dolog. Vegye figyelembe azt is, hogy a fizetésre hajlandó ransomware-áldozatok 20%-a egyáltalán nem kapja vissza a fájlokat, a támadók egyszerűen nem küldenek semmit. Őket csak a pénz érdekli, az áldozatok egyáltalán nem. Inkább tartsa meg pénzét, és távolítsa el az .Aesir vírust.

Terjedési módszerek

Megfigyeléseink szerint az .Aesir fájlkiterjesztés vírust új módszerekkel terjesztik. Ez a Nemucod trójai letöltő, amelyet Facebookos spamkampány terjeszt fotónak álcázott fájlként. A fertőző üzenet Photo_[4 szám].svg nevű fájlt tartalmaz. A tapasztaltabb felhasználók gyorsan felismerhetik, hogy a kiterjesztés nem a megszokott képformátumok valamelyikét jelöli (pl. JPG, JPEG, PNG), és nem kattintanak a csatolmányra. Az SVG egy XML alapú vektorkép formátum, amely JavaScript kódot is tartalmazhat. Ha az áldozat megnyitja a fájlt, egy YouTube-nak látszó adathalász weboldalra kerül. A támadók itt a jól bevált „telepítse a kiegészítőt a videó megtekintéséhez” trükkel veszik rá a felhasználót a kártékony szoftver telepítésére. A program telepítésekor a vírus hozzáférést kap az áldozat Facebook-fiókjához, és az Aesir terjesztésére használja fel: minden ismerősnek üzenetet küld a Locky új változatával. Ezzel egyidőben a Nemucodot is telepíti, amely később a számítógépre tölti a ransomware-t.

A Locky csapat természetesen továbbra is alkalmazza a spam e-mailes módszert is, ebbe naz esetben a következő e-maileket küldik: „Your Amazon.com order has dispatched #[számsor]”. Információink szerint a levelek az [email protected] vagy [email protected] címről érkeznek. A csatolmány egy .zip fájlt – ezt nem szabad megnyitnia! A fertőzést tartalmazza, amely minden személyes fájlt elpusztíthat.

Az .Aesir fájlkiterjesztés eltávolítása és a fájlok megmentése?

Az .Aesir fájlkiterjesztés vírus nem egy középszerű ransomware, amely akár vissza is fejthető. A támadók tudják, mit csinálnak. Azt javasoljuk, hogy azonnal távolítsa el az .Aesir fájlkiterjesztést vírus a Nemucoddal és az esetleges további malware-ekkel együtt. Ehhez mi a következő szoftvert javasoljuk: FortectIntego. Indítsa a számítógépet „Csökkentett mód hálózattal” üzemmódban, mert előfordulhat, hogy a vírus letitlja az antimalware programot.

Manuális Eltávolítási Útmutató - .aesir vírus

.aesir eltávolítása ezzel: Safe Mode with Networking

-

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

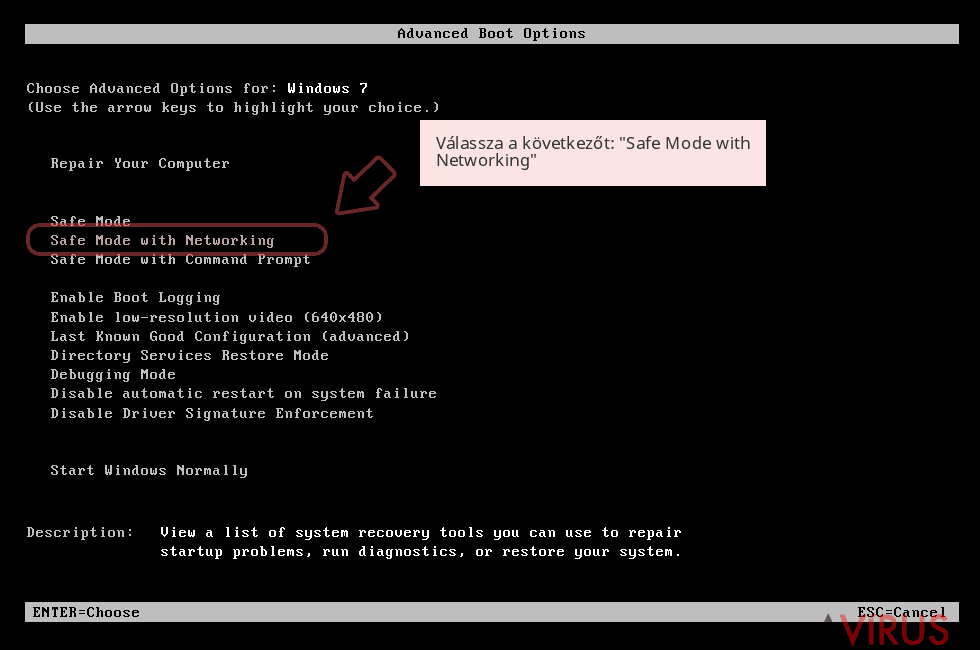

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: .aesir törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (.aesir) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

.aesir eltávolítása ezzel: System Restore

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

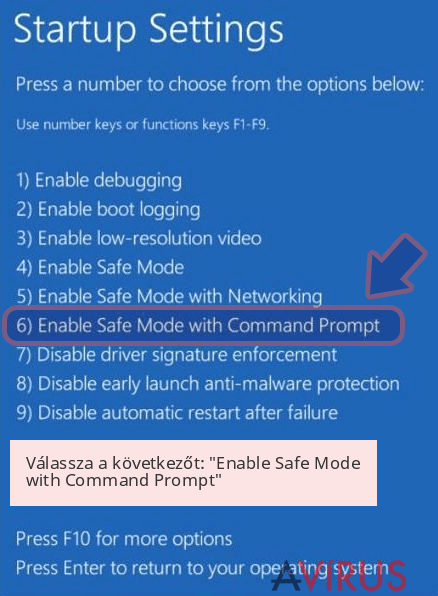

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott .aesir eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.A titkosított fájlokkal kapcsolatban nem sok jót tudunk elmondani, a szakértők is csendben vannak – a vírus készítői látszólag egyetlen olyan hibát sem vétettek, amely alapján a vírus kódja feltörhető lenne és visszafejtő elkészítését tenné lehetővé. A fájlok visszaállításának egyetlen biztos módja tehát a korábban elkészített biztonsági másolatok visszaállítása.

Több módszerrel is megkísérelheti a bejutott .aesir által titkosított fájlok visszaállítását:

Data Recovery Pro módszer

A vírus eltávolítása után megpróbálkozhat ezzel az adatmentő programmal. Valószínűleg nem fogja tudni visszaállítani az összes fájlt, de egy-kettőn talán segíthet. Azt javasoljuk, hogy készítsen másolatot a titkosított fájlokról, hogy a sértetlen példányokon később futtathassa az esetleg felbukkanó visszafejtő programot.

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott .aesir zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt .aesir, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes