[email protected] vírus eltávolítása (átlátható eltávolítási útmutató)

Eltávolítási Útmutató - [email protected] vírus

Mi az, hogy [email protected] ransomware vírus?

Gyorsan terjed az új Dharma változat, az [email protected] ransomware vírus

Az [email protected] vírus a Dharma ransomware egy új változata, amely pedig a Crysis vírus módosításán alapszik. Miután a Crysis ransomware mesterkulcsai nyilvánosságra kerültek, így lehetővé vált az xtbl kiterjesztésű fájlok ingyenes visszafejtése, a vírus készítői új, továbbfejlesztett ransomware-változatokat engedtek szabadjára.. Az [email protected] ransomware is ilyen, továbbá a [email protected] és a [email protected] vírusok is. Mindegyik komplex algoritmussal titkosítja a fájlokat, majd módosítja a fájlok kiterjesztését. Az aktuális vírus [[email protected]].wallet vagy [[email protected]].dharma kiterjesztést ad a titkosított fájloknak. Miután hozzáférhetetlenné tette az adatokat, a vírus üzenetet hoz létre, amelyet „How to decrypt your files.txt” vagy „ReadMe.txt” néven ment a számítógépre. Az üzenet minden olyan mappában megjelenik, amely titkosított fájlt tartalmaz. Az üzenet, amely egyébként az Asztal háttérképeként is megjelenik, tájékoztatja az áldozatot a történtekről, valamint arról, hogy fizetnie kell, ha vissza szeretné kapni az adatokat. Sajnos ez tényleg így van, ha az áldozatnak nincsenek biztonsági másolatai. Ha ön sem készített biztonsági másolatot, azt javasoljuk, hogy próbálkozzon meg a lentebb javasolt adatmentési módszerekkel, de fontos, hogy egyik módszer sem garantálja a sikert. Nem szabad elfeledkeznie az [email protected] malware megfelelő eltávolításáról sem. Ehhez mi a kiváló FortectIntego legújabb változatát ajánljuk, de használhatja például a szintén sokszor ajánlott SpyHunter 5Combo Cleaner vagy Malwarebytes alternatívákat is.

Akkor is érdemes átgondolnia a helyzetet, ha a titkosított fájlok annyira fontosak, hogy akár pénztárcájáért is hajlandó nyúlni. Ne bízzon abban, hogy a támadók tényleg elküldik a fájlok visszafejtéséhez szükséges szoftvert, ha kifizeti a váltságdíjat – ezt gyakran „elfelejtik”, egyszerűen figyelmen kívül hagyják az egészet. Fontolja meg, hogy tényleg megéri-e kockáztatni a fájlokon kívül pénzének elvesztését is.

Hogyan terjednek a ransomware vírusok?

A többi Dharma vírushoz hasonlóan az [email protected] malware is többnyire e-mailben terjed, nagyon fontos tehát, hogy óvatos legyen a beérkező üzenetekkel. Figyeljen oda a hivatalosnak látszó levelekkel! A csalók ilyen e-mailekhez mellékelik a kártékony kódot, gyakran dokumentumoknak, PDF-fájloknak vagy képeknek látszó fájlokban. Ha tehát váratlanul ismeretlen vállalattól kap levelet, amely kifejezetten arra kéri, hogy nyissa meg a csatolmányt, legyen nagyon óvatos. A támadók akár a PayPal vállalatnak is kiadhatják magukat, és „beérkező pénzösszegről” szóló levelet küldhetnek. Ne kattintson rá meggondolatlanul semmire!. Gondolja át, hogy egyáltalán számíthat-e beérkező összegre. Hallgasson józan eszére, ne hagyja, hogy a támadók olcsó trükkökkel ejtsék át. Számos malware-terjesztő használ más, fejlettebb módszereket is, például megtévesztő hirdetéseket vagy exploit kiteket. Ilyen esetekben csak egy antimalware szoftver lehet az egyetlen védelmi vonal, mert a kevésbé tapasztalt felhasználók nem biztos, hogy azonosítani tudják a rosszindulatú hirdetéseket vagy fertőző weboldalakat megnyitó átirányításokat.

Hogyan távolítható el az [email protected] vírus?

Ne hagyja, hogy az [email protected] szabadon garázdálkodjon a rendszerben. Távolítsa el a vírust egy megfelelő szoftverrel, nem érdemes manuális módszerrel próbálkoznia. Az [email protected] ransomware eltávolításához először a lentebb látható módon kell indítania a számítógépet, majd antimalware szoftverével rendszervizsgálatot kell futtatnia. Ha még nincs antimalware szoftvere, letölthet és telepíthet egyet a „Csökkentett mód hálózattal” üzemmódban indított rendszeren. Az [email protected] eltávolítása után a következő adatmentési lehetőségekkel próbálkozhat meg.

Manuális Eltávolítási Útmutató - [email protected] vírus

[email protected] eltávolítása ezzel: Safe Mode with Networking

-

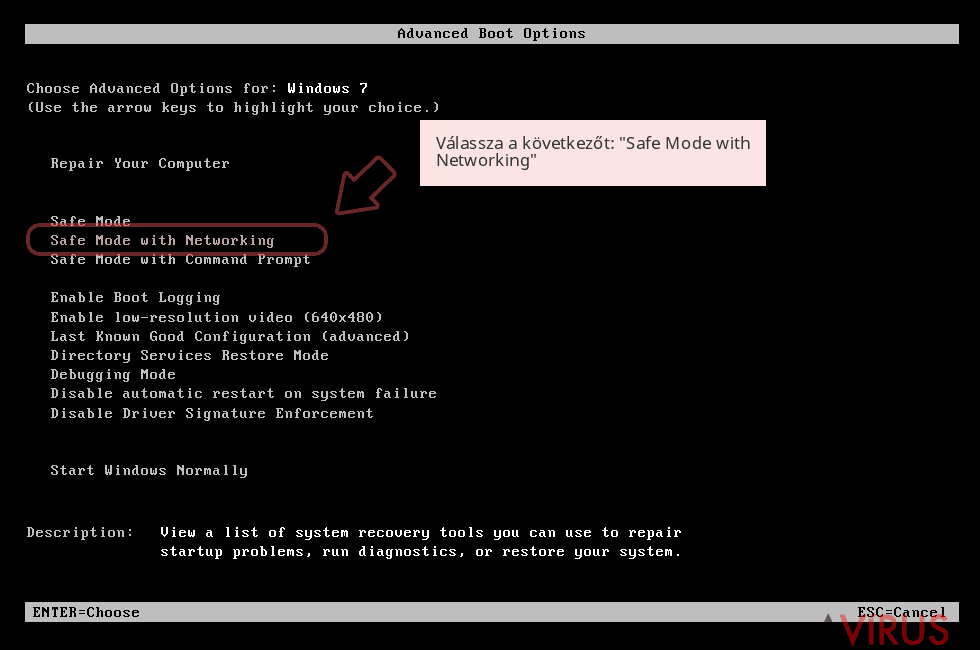

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: [email protected] törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló ([email protected]) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

[email protected] eltávolítása ezzel: System Restore

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

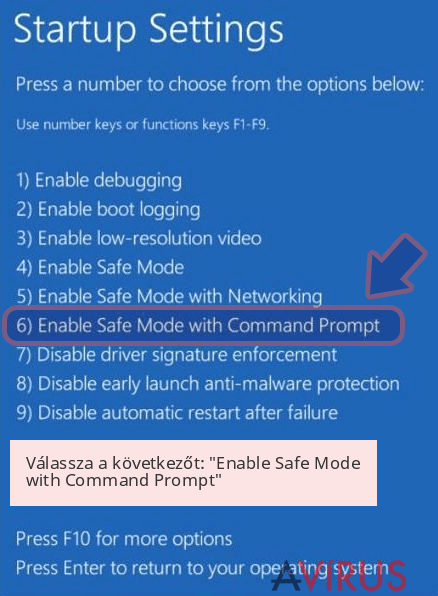

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott [email protected] eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.Fontos, hogy az [email protected] ransomware áldozatai ne fizessék ki a váltságdíjat, hacsak nem értékesebbek az elvesztett fájlok a követelt összegnél.

Több módszerrel is megkísérelheti a bejutott [email protected] által titkosított fájlok visszaállítását:

A Data Recovery Pro használata:

Az adatmentő szoftver használatának lépései a következők.

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott [email protected] zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

A Windows Előző verziók funkciója

A Windows Előző verziók funkciója segíthet a titkosított fájlok visszaállításában. Mindenképp próbálkozzon meg a módszerrel!

- Kattintson jobb gombbal a visszaállítandó fájlra;

- A “Properties” menüben válassza az “Previous versions” menüpontot;

- Nézze át a fájl elérhető változatait a “Folder versions” szakaszban. Válasszon egy megfelelő változatot, majd kattintson a “Restore” gombra.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt [email protected], használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes