CCleaner 5.33 vírus eltávolítása (eltávolítási útmutató) - víruseltávolítási instrukciók

Eltávolítási Útmutató - CCleaner 5.33 vírus

Mi az, hogy CCleaner 5.33 vírus?

A CCleaner fertőző 5.33-as verziója 2,27 millió felhasználóhoz juttat malware-t

A CCleaner vírus a jól ismert rendszertisztító, a CCleaner 5.33-as verziójára utal. Az Advanced Persistent Threat (APT) típusú támadás segítségével a hackerek bejutottak a terjesztési hálózatba, és hitelesített a CCleaner 5.33 mellékleteként terjeszthették vírusukat.

A Floxif trójai néven ismert malware több mint kétmillió felhasználóhoz jutott el – mindazokhoz, akik letöltötték a CCleaner 5.33-as és a CCleaner Cloud 1.07.3191-es verzióját. A támadás 2017. augusztus 15-én kezdődött és egészen szeptember 15-éig tartott, amikor is biztonsági szakértők végül észlelték a történteket.

Kiegészítés, 2017. szeptember 28. Habár az Avast (amely az eredetileg a Piriform által készített szoftver aktuális tulajdonosa) azt nyilatkozta, hogy a malware-t megállították, a támadók továbbra is aktívnak tűnnek. A CCleaner vírus első támadása alapján azt feltételezhettük, hogy a célpontok otthoni felhasználók. A hátsó ajtóként működő Floxif trójai adatokat gyűjtött az áldozatokról, majd az adatokat távoli szerverre küldte.

A szerver túlterhelődése miatt az adatbázis összeomlott. A malware fejlesztői azonban újjáépítették, majd második támadási hullámba kezdtek. Hamarosan kiderült, hogy az otthoni felhasználók csak egy lépcsőt jelentettek a nagyobb vállalatok irányába: Microsoft, Sony, Samsung, Cisco, VMware, D-Link, Linksys, HTC.

Friss elemzések szerint a malware 20 vállalat több mint 700.000 rendszerét fertőzte meg – mindössze 4 nap leforgása alatt. A legfőbb célpontokat telekommunikációs és közösségi hálózati vállalatok jelentették. A Japánban és Taiwanban működő vállalatok jelentették a legtöbb fertőzött rendszert (10 és 13).

A legfontosabb tudnivalók a Piriform malware-ről (Floxif):

- A Floxif CCleaner trójai CCleaner 5.33.6162 és CCleaner Cloud 1.07.3191 verziók 32 bites változataiba került be. A támadók a CCleaner.exe nevű fő futtatható állományba ágyazták a fertőzést.

- A kártékony verzió 2017. augusztus 15-e és szeptember 15-e között volt elérhető. A szoftver jogait birtokló vállalat szerint körülbelül 2.27 millióan telepítették és használták a fertőzött rendszeroptimalizáló szoftvert.

- A szoftver hátsó ajtót nyitott az áldozatok rendszerében, valamint bizonyos személyes adatokat továbbított a támadóknak.

- A fertőzött változatot használóknak mielőbb frissíteniük kell legalább az 5.34-es verzióra és meg kell változtatniuk jelszavaikat, hogy megvédhessék érzékeny adataikat az esetleges támadásoktól.

- Két IP-cím köthető a támadókhoz: 216.126.225.163 és 216.126.225.148.

Az elemzések szerint a frissítés nem biztos, hogy elegendő, mert a támadók korábban felfedezetlen kódot is elrejtettek. Az áldozatoknak érdemes a vírust a számítógép korábbi változatra való visszaállításával eltávolítani.

A CCleaner fertőzött változata domaingeneráló algoritmust és távoli kiszolgálóval való kommunikációs funkciókat is tartalmazott. A kapcsolaton keresztül számos adatot továbbított a támadóknak, többe között:

- A számítógép nevét;

- A telepített programok listáját;

- A hálózati adapterek listáját;

- Egyedi azonosítókat;

- Az aktív folyamatok listáját.

AZONNAL frissítsen legalább a .34-es verzióra, hogy megvédhesse számítógépét és eltávolíthassa a CCleaner vírust. A malware rengeteg számítógépet elért, de a figyelembe véve, hogy a CCleaner havi 2 milliárd letöltést számlál, a helyzet sokkal rosszabb is lehetne.

A fertőzött változat akár további malware-eket is bejuttathatott (vannak erről is beszámolók), ezért erősen ajánlott, hogy átvizsgálja a rendszert egy antimalware szoftverrel, amely remélhetőleg a CCleaner Floxif trójai és az esetleges további fertőzések minden elemét is eltávolítja. Jó választás a kiváló FortectIntego és Malwarebytes.

A CCleaner malware második lendületet vesz

A Talos Intelligence szakértőinek jelentése szerint egy második CCleaner vírus is létezik, amely nagyobb technológiai vállalatokat céloz domain alapján. A támadók a legnagyobb vállalatokhoz próbáltak bejutni, például:

Akamai, Intel, Microsoft, Google, Samsung, Sony, VMware, HTC, Linksys, D-Link, Cisco.

Ez a kód a GeeSetup_x86.dll nevű telepítővel indul. Aktiválás után azonosítja a rendszer architektúráját (32 vagy 64 bit), majd beépíti a megfelelő trójait. A 32 bites változatra helyezett fájl neve TSMSISrv.dll, a másik az EFACli64.dll. Úgy tűnik, hogy a támadók a vállalatok szellemi tulajdonaihoz próbáltak hozzáférni.

A trójai hátsó ajtó terjedése

Ahogyan már említettük is, a CCleaner kiszolgálóit támadás keretében megfertőzték, azaz a malware-t bárki letölthette a Piriform weboldaláról.

A frissített változat 2017. augusztus 15-én vált elérhetővé, a látogatók ettől kezdve kapták a fertőzött változatot.

A Zondervirus.nl arra figyelmeztet, hogy ugyanez történhetett azokkal, akik egyszerűen frissítették a szoftver 2017. augusztus 15. és szeptember 15. között.

Biztonságos a CCleaner?

Fontos, hogy maga a Piriform CCleaner program NEM vírus. Teljesen ártalmatlan, szabadon használható szoftver, de támadóknak sikerült bejutniuk a vállalat rendszerébe, ahol kártékony kódot illesztettek a már hiteles aláírással rendelkező szoftverbe.

Amint a szakértők azonosították a CCleaner vírust, az Avast hivatalos közleményt adott ki, amely az 5.34-es verzióra való frissítést javasolta. Arról azonban továbbra sincs elegendő információ, hogy hogyan sikerülhetett a támadás.

Hogy biztosíthassa számítógép malware-mentességét, távolítsa el a programot, vizsgálja át a rendszert a sokszor ajánlott Malwarebytes legújabb változatával – vagy más megbízható biztonsági szoftverrel, majd telepítse a CCleaner új verzióját. Lássuk a CCleaner malware eltávolításának részleteit.

A CCleaner vírus eltávolítása.

Az elemzések szerint a CCleaner vírus eltávolításához nem elég az 5.34-es verzió telepítése. Jobb, ha teljesen megtisztítja a rendszert.

Ehhez biztonsági mentésből állítsa vissza a rendszert egy korábbi időpontra (a malware telepítése előttire), majd vizsgálja át a számítógépet antimalware szoftverrel. A számítógép megtisztításának lépéseit lentebb láthatja.

A CCleaner vírus eltávolítása után változtassa meg a jelszót minden olyan szolgáltatáson, amelyet a vírus bejutása után használt. Érdemes olyan rendszeren jelszót változtatnia, amelyet nem ért el a fertőzés – például telefonon.

Manuális Eltávolítási Útmutató - CCleaner 5.33 vírus

CCleaner 5.33 eltávolítása ezzel: Safe Mode with Networking

-

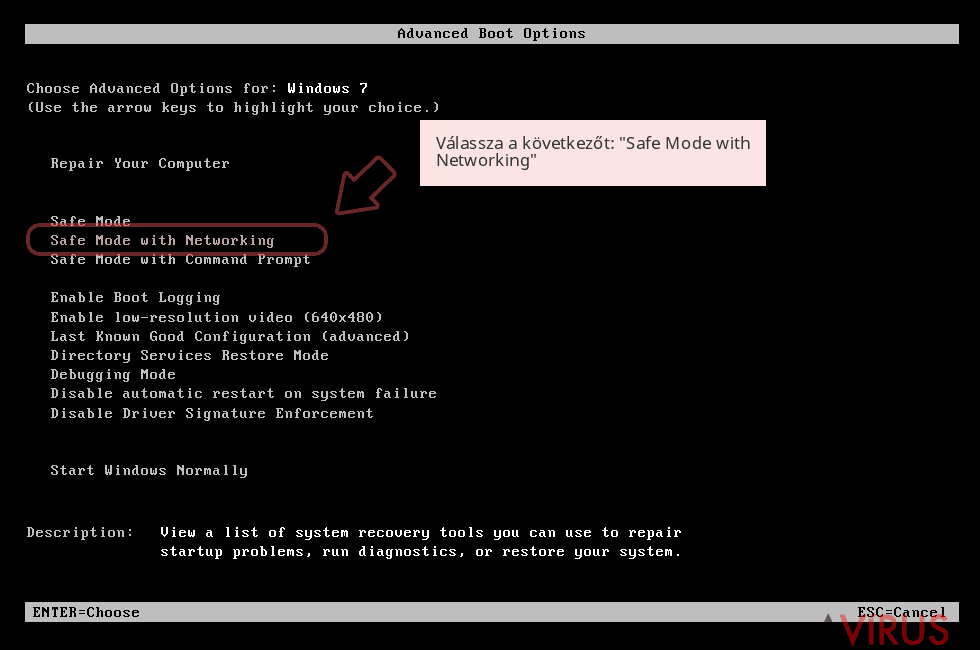

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: CCleaner 5.33 törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (CCleaner 5.33) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

CCleaner 5.33 eltávolítása ezzel: System Restore

-

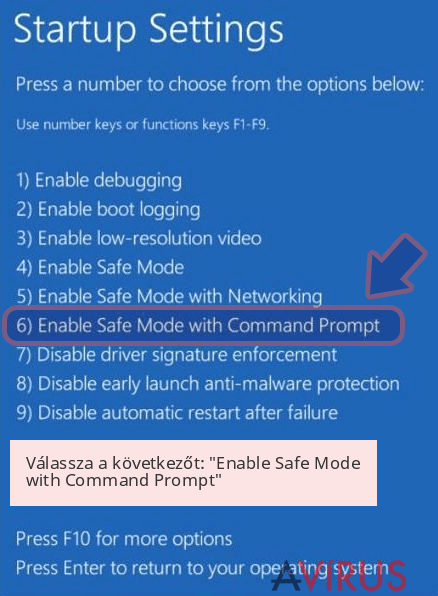

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt CCleaner 5.33, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes