Cerber 4.1.1 vírus eltávolítása (eltávolítási útmutató) - 2017. febr frissítése

Eltávolítási Útmutató - Cerber 4.1.1 vírus

Mi az, hogy Cerber 4.1.1 ransomware vírus?

A Cerber 4.1.1 ransomware támadásba lendül. Mit lehet tudni róla?

A Cerber 4.1.1 ransomware vírus ugyanazon a napon bukkant fel, amelyen a Cerber 4.1.0 ransomware is fertőzni kezdett. Mindkét fertőzés a hírhedt Cerber víruscsaládba tartozik, amely már számos hasonló frissítésen túl van. Továbbra is az egyik legveszélyesebb ransomware-ről van szó, ezért mindent meg kell tennie, hogy elkerülje. Lássuk a Cerber 4.1.1 vírus új funkcióit. A legfontosabb változás az áldozat számítógépén megjelenített háttérkép módosítása, ez tájékoztatja a titkosításról, valamint a fájlok megmentéséhez kifizetendő váltságdíjról. A vírus korábbi változatait a titkosított fájlokhoz fűzött kiterjesztés alapján lehetett azonosítani: .cerber, .cerber2 és .cerber3. Ha ezeket a kiterjesztéseket látja fájljain, a Cerber egyik változatával áll szemben. Az eltávolítást elvégezheti egy antispyware program segítségével, például: FortectIntego.

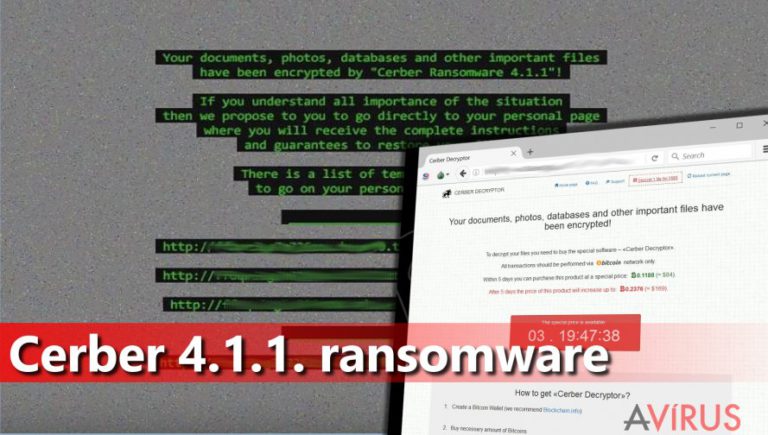

Ahogyan említettük is, a Cerber 4.1.1 ransomware a hírhedt crypto-ransomware vírus legújabb változata. Teljesen észrevétlenül működik. Futtatáskor hozzálát a megadott fájltípusok előkerítéséhez, méghozzá mélyebb rendszermappákból kezdve. A felhasználó így nem fog gyanút, az egyetlen gyanús jel a számítógép lassulása a titkosítás következtében. A folyamat során módosítja a fájlok kiterjesztését egy 4 karakteres sorra, például: dep3. Miután a 4.1.1-es verzió utolsó lépésként az Asztalon is titkosította a fájlokat, egy README.HTA fájlt hoz létre ugyanitt, egy .vbs fájl segítségével hangüzenetet indít, majd módosítja a háttérképét a következő szöveget tartalmazó képre:

Your documents, photos, databases and other important files have been encrypted by “Cerber ransomware 4.1.1”!

[…]

There is a list of temporary addresses to go on your personal page below:

Nem sok mindent árul el a vírus új háttérképe, de egy „fizetési oldalra” vezető URL-t megad, ahol az áldozatok megtudhatják, hogyan vásárolhatnak bitcoint, és hogyan továbbíthatják azt a támadók bitcoin-tárcájába. Ugyanezek az URL-ek és információk találhatók meg a .hta fájlban is. Az URL-ek szokványos böngészővel nem nyithatók meg, ehhez a Tor böngésző szükséges. Az üzenet ehhez is tájékoztatást nyújt, hogy minden áldozat meg tudja tenni a szükséges lépéseket. Az URL-ek a Cerber Decryptor nevű programot bemutató oldalra vezetnek. Az előző verziókhoz hasonlóan a 4.1.1-es ransomware is lehetőséget ad a nyelv kiválasztására, majd ellenőrizteti, hogy tényleg ember nyitotta-e meg a weboldalt, és csak ezután jeleníti meg a visszafejtő megvásárlására vonatkozó adatokat. Meglepő módon a Cerber 4.1.1 kevesebb váltságdíjat követel, mint a korábbi verziók. Mindössze 0,1188 bitcoint (≈ 31.000 forint) az első 5 napon belül, majd ezután 0,2376-ot (≈ 63.000 forint).

Köztudott, hogy a Cerber azért emelkedik ki a többi ransomware-projekt közül, mert kifejezetten arra fókuszál, hogy rábeszélje az áldozatokat a váltságdíj kifizetésére. A fizetőoldalon olyan szakaszokat találunk, mint „GYIK”, „Támogatás” és „1 fájl INGYENES visszafejtése”, ahol a felhasználók egy titkosított fájlt feltölthetnek, és visszakaphatják az eredeti változatot – bizonyítandó, hogy a program tényleg létezik és működik. Mi azonban azt javasoljuk, hogy ne fizessen a támadóknak – persze a döntés az öné. Ne feledje, hogy a támadók addig fognak újabb és újabb vírusokat készíteni, amíg az áldozatok hajlandóak fizetni – ne motiválja őket ön is. Ha mégis fizetni szeretne, vegye figyelembe azt is, hogy a ransomware-áldozatok mindössze 20%-a kapta vissza a fájlokat fizetés után. Jobb, ha inkább hozzálát a Cerber 4.1.1 eltávolításához. Ezután a lentebb olvasható adatmentési módszerekkel próbálkozzon.

Hogyan jut a rendszerbe a vírus?

A legújabb hírek szerint a Cerbert a pseudo-Darkleech kampány terjeszti, amely WordPress weboldalakat céloz. Ha az áldozat fertőzött weboldalra lép, a RIG exploit kitet tartalmazó weblapra irányítódik át. Az exploit kit sebezhetőségeket keres az áldozat számítógépén (elavult programokat keres, ezek biztonsági réseit próbálja meg kihasználni), majd a háttérben telepíti a malware-t. Jól szervezett támadásról van szó, amely csak megfelelő ismeretek birtokában érthető meg. A ransomware fejlesztői egy régi, de továbbra is hatékony módszert is használnak: fertőző csatolmányokat tartalmazó rosszindulatú e-maileket küldenek ki. Ha az áldozat megnyit egy ilyen csatolmányt, a malware a rendszerbe jut, és hozzákezd a titkosításhoz. Kerülje el a kétes e-maileket, és ne hagyja, hogy kíváncsisága győzzön: óvakodjon például a PayPal-en átvehető nyereményekről szóló levelekről, a kétes számláktól, valamint mindentől, amit ismeretlen feladók küldtek. Ha úgy tűnik, hogy a levél kifejezetten próbálja rábeszélni a csatolmány megnyitására, zárja be az e-mailt!

A Cerber 4.1.1 eltávolítása

A Cerber 4.1.1 vírus egy új ransomware, csak naprakész antivírus vagy antimalware programmal lehet eltávolítani. Megfelelő szoftvert válasszon, mert ha kártékony komponensek maradnak a rendszerben, azok később újra működésbe léphetnek. A Cerber 4.1.1 ilyen módú eltávolítása emellett az esetleges további malware-ektől is megszabadítja a rendszert. Fontos, hogy nem érdemes próbálkoznia a Cerber 4.1.1 ransomware kézi eltávolításával, ezt csak hozzáértőknek tudjuk ajánlani. A vírus által titkosított fájlokat biztonsági mentésekből visszaállíthatja. Ha nem készített mentéseket, nem sok esély van a fájlok megmentésére. Az alábbi adatmentő módszereket azért érdemes kipróbálnia.

Manuális Eltávolítási Útmutató - Cerber 4.1.1 vírus

Cerber 4.1.1 eltávolítása ezzel: Safe Mode with Networking

-

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

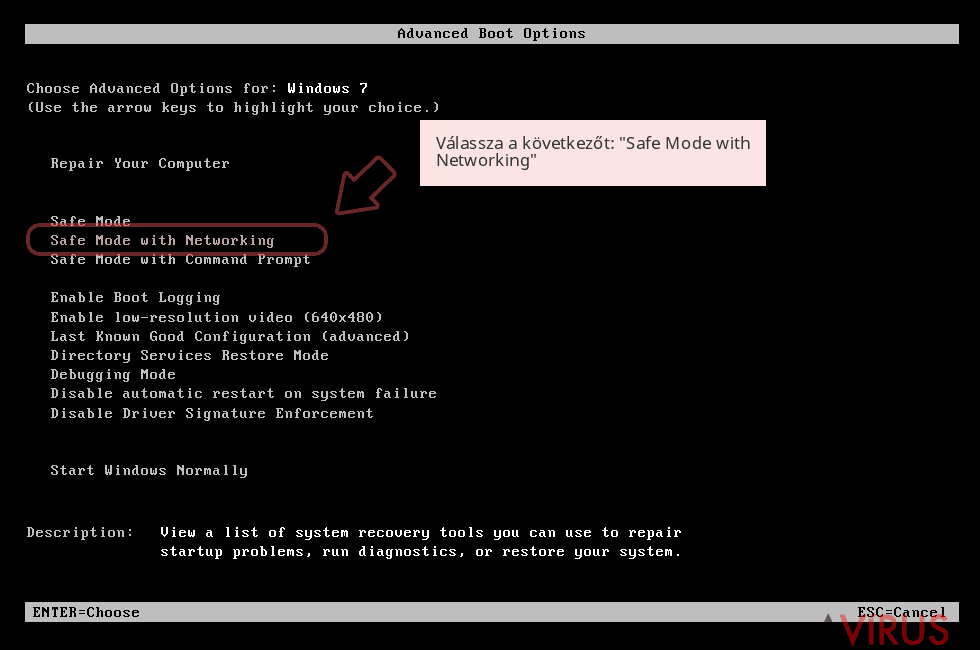

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: Cerber 4.1.1 törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (Cerber 4.1.1) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

Cerber 4.1.1 eltávolítása ezzel: System Restore

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

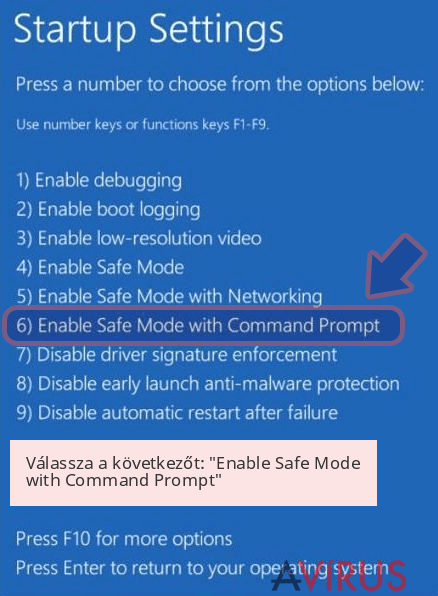

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott Cerber 4.1.1 eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.Ha számítógépét megfertőzte a Cerber v.4.1.1, talán már fontolgatja a váltságdíj kifizetését. Először is, a fizetéssel további zsarolóvírusok elkészítésére motiválná a támadókat. Emellett az is előfordulhat, hogy a támadók egyszerűen lelépnek a pénzzel, hiszen semmi sem kényszeríti őket arra, hogy állják a szavukat. Kétszer is gondolja meg, hogy meg szeretné-e vásárolni azokat a bitcoinokat.

Több módszerrel is megkísérelheti a bejutott Cerber 4.1.1 által titkosított fájlok visszaállítását:

Data Recovery Pro

A malware-kutatók továbbra is próbálkoznak a Cerber 4.1.1 feltörésével, de meglehetősen nehéz feladat visszafejtőt készíteni hozzá. Azt javasoljuk tehát, hogy készítsen másolatot a titkosított fájlokról (hogy legyenek érintetlen példányok), majd próbálja ki a Data Recovery Prót. Ne felejtse el először eltávolítani a Cerber 4.1.1-et!

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott Cerber 4.1.1 zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt Cerber 4.1.1, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes