Cerber v4.0 vírus eltávolítása (eltávolítási instrukciók) - (frissítve: 2016. nov)

Eltávolítási Útmutató - Cerber v4.0 vírus

Mi az, hogy Cerber v4.0 ransomware vírus?

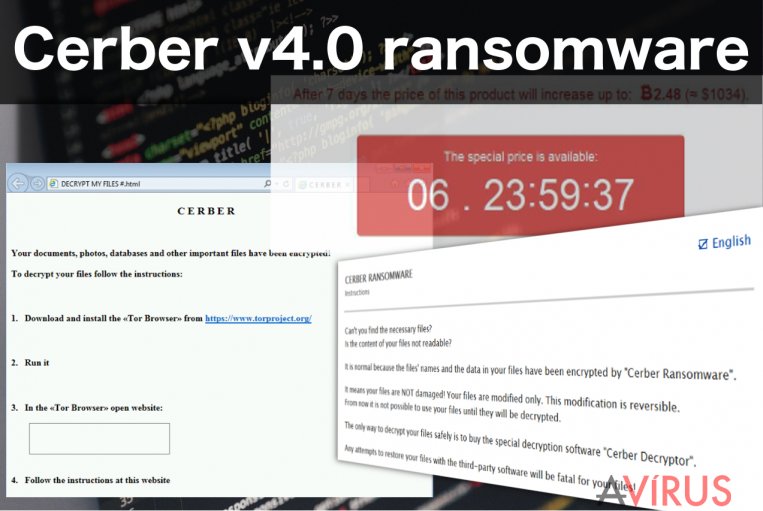

Cerber 4.0 vírus. Mi változott?

A Cerber 4.0 vírus 2016 októberében (avagy Cerber v4.0) csatlakozott a RaaS (ransomware-as-service, zsarolóvírus mint szolgáltatás) rendszerű fertőzések közé. A Janus Cybercrime vírussal (amely a Mischa és a Petya kombinációja) és a Stampado vírussal együtt a Cerber vírus is megtalálható a darkweben, várják az érdeklődő bűntársakat. Ha még nem hallott a RaaS stratégiáról, azt kell tudnia róla, hogy egyre népszerűbb a víruskészítők körében, ugyanis abból áll, hogy fertőzéseiket szolgáltatás formájában továbbárusítják. A legnépszerűbb modell, hogy a partnerek bevételének 20%-át kérik el. A Cerber v4.0 malware terjesztésének jelenleg három fő forrása van:

- A legnagyobb ezek közül a Magnitude. Ez egy exploit kit, amely már a kezdetek óta terjeszti a Cerbert, így nem meglepő, hogy a legújabb változatot is segíti. Úgy tűnik, a kitet kifejezetten ehhez a vírushoz készítette az azonos nevű hackercsoport.

- A második legnagyobb terjesztőcsapat a PseudoDarkleech. A Magnitude-dal ellentétben ezek a bűnözők más zsarolóvírusok mellett is elkötelezték magukat, ezek például a CrypMIC és a CryptXXX. A Cerber 4.0 kedvéért azonban bevezettek néhány változtatást, a Neutrino exploit kit helyett a RIG szoftvert használják a vírus bejuttatására.

- Habár a PseudoDarkleech látszólag már nem használja a Neutrinot, a kit továbbra is aktív, még mindig segíti a ransomware-eket a támadásban.

A ransomware-ek ilyen ütemű terjedése aggasztó, mindenkinek ellenőriznie kell, hogy adatai biztonságban vannak-e. A Cerber 4 eltávolítása persze könnyedén elvégezhető egy megbízható antivírus szoftverrel (pl. FortectIntego), de a fájlokat ez nem fogja visszahozni. A komplex algoritmus, amelyet már a Cerber 2.0 és a Cerber 3.0 is használt, továbbra is feltörhetetlen, az adatmentés egyetlen lehetősége a korábban elkészített biztonsági mentés visszaállítása.

Fontos tudni azt is, hogy a vírus néhány változtatással érkezik a korábbi verziókhoz képest, a Cerber 4.0 sokat fejlődött. A vírus fejlesztői azt állítják, hogy a program sokkal ügyesebben kerüli ki a felügyeleti szolgáltatásokat és az antimalware programokat, a titkosítási algoritmus pedig tovább erősödött, és egyébként a korábbi .CERBER helyett véletlengenerált karakterre módosítja a kiterjesztéseket. Ráadásul még több fájltípust céloz meg. Habár nehezebbé vált a Cerber 4.0 ransomware azonosítása és eltávolítása, ezt a számítógép és a későbbi fájlok biztonsága érdekében mindenképp meg kell tennie.

Hogyan lehet védekezni a ransomware-rel szemben?

Mielőtt a Cerber 4.0 elkerülésére térnénk, részletezzük a terjesztés két fő módszerét: spam e-mailek és megtévesztő hirdetések. A spam a potenciálisan veszélyes szoftverek és hivatkozások terjesztésének egyik legnépszerűbb módszere. A spamterjesztés 2010-es tetőpontja óta csökkenést tapasztaltunk, de 2016-ban ismét emelkedni látszik a kéretlen levelek száma. Elképzelhető, hogy ez a zsarolóvírusok hatása. Hatékony módszernek bizonyult ugyanis a ransomware-ek e-mailes továbbítása, így semmi okuk a támadóknak új módszert keresni. A felhasználóknak meg kell tanulniuk, hogy hogyan azonosíthatják a potenciálisan veszélyes leveleket. Ezek általában ismeretlen feladóktól érkeznek, és csatolmányok letöltésére buzdítanak. Legyen óvatos még az állami szervektől érkező levelekkel is, a támadók álnevekkel dolgoznak.

A megtévesztő hirdetések szintén népszerűek a ransomware-fejlesztők körében. A kártékony hirdetések, a szoftverfrissítésnek látszó ablakok, a lottónyeremények mind csak kis részei azoknak a különböző veszélyes tartalmaknak, amelyek a Cerber v4.0-et terjesztik a weben. Azok, akik bedőlnek a csábításnak, és megnyitják ezeket a linkeket, azonnal vírust engednek a rendszerbe. A kérdés az, hogy honnan lehet tudni, hogy melyek a biztonságos, és melyek a veszélyes hirdetések. Nehéz megkülönböztetni őket, a legjobb, ha aktív védelmet biztosító antimalware szoftvert futtat, és elkerüli a kockázatos weboldalakat.

A Cerber v4.0 eltávolításának legfontosabb tudnivalói:

Rendkívül veszélyes vírusról van szó, ezért mielőbb hozzá kell látnia az eltávolításhoz. A legújabb Cerber sokat javult az antivírusokkal szembeni védelem terén, ezért előfordulhat, hogy az ön szoftvere sem képes azonosítani és eltávolítani. Érdemes tehát végighaladnia a bejegyzésünk alatt található lépéseken. Ha ezekkel végzett, futtasson teljes rendszervizsgálatot, így már valószínűleg nem akad probléma.

Manuális Eltávolítási Útmutató - Cerber v4.0 vírus

Cerber v4.0 eltávolítása ezzel: Safe Mode with Networking

-

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

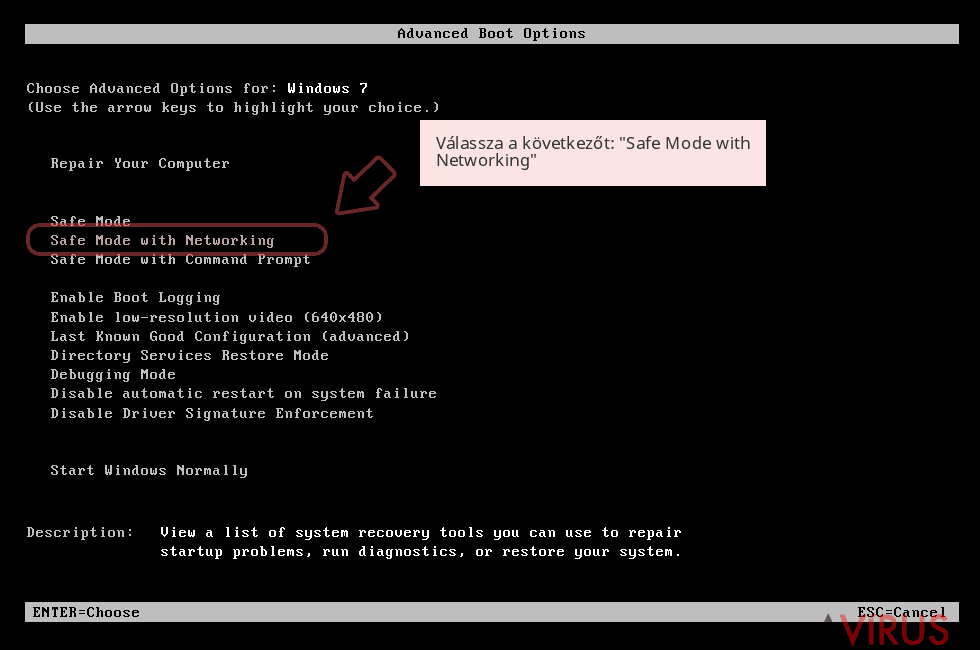

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: Cerber v4.0 törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (Cerber v4.0) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

Cerber v4.0 eltávolítása ezzel: System Restore

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

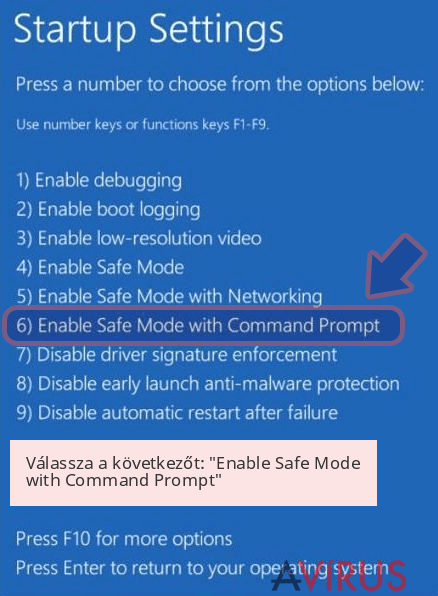

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott Cerber v4.0 eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.A Cerber 4.0 nem ad esélyt a fájlok visszaállítására. Bizonyos módszerekkel azonban talán segíthet a fájlokon a támadók visszafejtő szoftvere nélkül is. Az alábbi három módszer szerencsés esetben legalább néhány fájlt megmenthet.

Több módszerrel is megkísérelheti a bejutott Cerber v4.0 által titkosított fájlok visszaállítását:

Segíthet a Cerber 4.0 titkosításán a Data Recovery Pro?

Habár a sikerre nincs garancia, elképzelhető, hogy néhány fájlt megmenthet egy olyan programmal, mint a Data Recovery Pro. Először mindenképpen távolítsa el a vírust, hogy ne titkosíthassa újra a visszaállított fájlokat.

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott Cerber v4.0 zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

Segíthet a Windows Előző verziók funkciója a fájlok visszaállításában?

A Windows Előző verziók funkciójával egyesével állíthat vissza fájlokat. Ennek azonban feltétele az, hogy a funkció már a fertőzés előtt is engedélyezve volt. Ha igen, kövesse az alábbi lépéseket:

- Kattintson jobb gombbal a visszaállítandó fájlra;

- A “Properties” menüben válassza az “Previous versions” menüpontot;

- Nézze át a fájl elérhető változatait a “Folder versions” szakaszban. Válasszon egy megfelelő változatot, majd kattintson a “Restore” gombra.

Hogyan segíthet a ShadowExplorer a fájlok visszaállításában?

A ShadowExplorer csak akkor nyújthat segítséget, ha a fájlok árnyékmásolatai még a rendszerben vannak. Ha a ransomware törölte őket, akkor sajnos nincs esély az adatmentésre. A Cerber 4.0 minden bizonnyal tesz arról, hogy ezek a másolatok törlődjenek, de azért egy próbát a megér a ShadowExplorer is. A lépések a következők.

- Töltse le a következőt: Shadow Explorer (http://shadowexplorer.com/);

- A letöltött Shadow Explorer telepítési varázslóját követve telepítse a szoftvert számítógépére;

- Indítsa el a programot, majd a bal felső sarok legördülő listájából válassza ki a titkosított adatokat tároló lemezt. Ellenőrizze az elérhető mappákat;

- Kattintson jobb gombbal a visszaállítandó mappára, majd válassza az “Export” lehetőséget. Kiválaszthatja a visszaállítás célmappáját is.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt Cerber v4.0, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes