.enc vírus eltávolítása (víruseltávolítási instrukciók)

Eltávolítási Útmutató - .enc vírus

Mi az, hogy .enc fájlkiterjesztés vírus?

.ENC fájlkiterjesztés vírus – mi ez, és milyen hatással lehet a számítógépre?

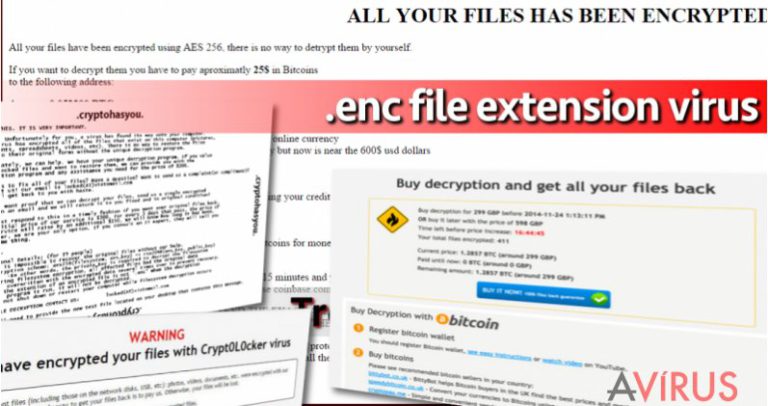

Ha valaki az .ENC fájlkiterjesztés vírust említi, ransomware vírusra kell gondolnunk. Úgy tűnik, hogy a ransomware-készítők szívesen jelölik a titkosított fájlokat ezzel a kiterjesztéssel, mostanra legalább négy olyan ransomware létezik, amely az ENC-t használja.

- Trojan.Encoder.6491

- Crypt0L0cker,

- TorrentLocker,

- Cryptohasyou.

Az .enc fájlkiterjesztés vírus legújabb változata a Troja.Encoder.6491 vírus, más néven Go ransomware. A vírust a Go programnyelven írták, ebben különbözik is a többi ransomware-től, amelyeket általában C++ vagy C nyelven írnak. Az .enc fájlkiterjesztés malware célja, hogy kifinomult titkosítási módszerrel zárja el és tegye használhatatlanná a fájlokat. Senki sem szeretné elveszíteni értékes adatait, emlékeit és több hetes munkáit, pedig a ransomware vírusok pontosan ezt a helyzetet szeretnék megteremteni. Váltságdíjat követel a titkosított fájlok visszaállításához szükséges kulcsért; enélkül a fájlok örökre elvesznek. Az esetek többségében sajnos nincs módszer a visszaállításra fizetés nélkül, hacsak az áldozat nem készített korábban biztonsági másolatokat. Nagyon fontos, hogy mielőbb eltávolítsa a z.enc fájlkiterjesztés vírust egy megfelelő antimalware szoftver segítségével, hogy ne okozhasson még nagyobb kárt a rendszerben. Mi a kiváló FortectIntego legújabb változatát ajánljuk, de persze más szoftvert is használhat. Csak győződjön meg arról, hogy megbízható programról van szó, amely meg tud bírkózni az .enc fájlkiterjesztés vírussal.

Az .enc fájlkiterjesztés malware változatai

A Trojan.Encoder.6491 ransomware vírus

A Trojan.Encoder.6491 trójai a Google vállalat Go programozási nyelvén íródott fertőzés. Az AES titkosítási módszert használja a fájlok lezárására. A titkosítást követően .enc kiterjesztést illeszt a fájlok végére. A Trojan.Encoder.6491 ransomware ezután üzenetet jelenít meg, amely 25 dollár kifizetését követeli bitcoin valutával. Akár kérdezni is lehet a támadóktól, ehhez a következő e-mail címet közlik: [email protected]. A vírus feltörhetőnek tűnik, de egyelőre nem bukkant fel egyetlen ingyenes visszafejtő sem – mindazonáltal arra számítunk, hogy ez hamarosan meg fog történni.

A Crypt0l0cker ransomware vírus

A Crypt0l0cker ransomware a hírhedt Cryptolocker vírus silány másolata. Nem tudni, hogy miért pont ez a neve, a fejlesztők valószínűleg követendő példaként tekintettek a CryptoLocker módszereire, vagy egyszerűen ezzel a névvel próbálják összezavarni az áldozatokat. A Crypt0l0cker a DECRYPT_INSTRUCTIONS.html vagy .txt fájlban közli a tennivalókat, a váltságdíj 2,2 bitcoin. Nincs módszer a Crypt0l0cker visszafejtésére, ezért mielőbb el kell távolítania egy antimalware szoftverrel.

TorrentLocker ransomware vírus

Ez az egyetlen visszafejthető változata az .enc fájlkiterjesztés vírusoknak. A titkosítás után 550 dollárt követel a visszafejtőért, de ezt persze ne mszabad megvásárolni. A ltérehozott üzenet neve DECRYPT_INSTRUCTIONS.html, amely a fizetésre vonatkozó információkat tartalmazza. Sajnos nem sok esély van rá, hogy pont ez a vírus a támadó, mert amint az ingyenes visszafejtő kikerült az internetre, a fejlesztők a vírus új verzióját kezdték terjeszteni – ez a Crypt0l0cker.

.Cryptohasyou ransomware vírus

A Cryptohasyou vírus az AES és az RSA titkosítási módszerek ötvezetével teszi elérhetetlenné a fájlokat. A titkosítás után YOUR_FILES_ARE_LOCKED.txt nevű fájlt hoz létre. A fájl leírja, hogy az áldozatnak a [email protected] címen keresztül kell kapcsolatba lépnie a támadókkal, innen kaphatja meg a visszafejtő szoftvert. A váltságdíj 300 dollár. Sajnos nincs ingyenes szoftver, amely visszafejthetné a Cryptohasyou titkosítását.

Hogyan terjednek a ransomware-ek?

A zsarolóvírusokat különböző trükkös módszerekkel terjesztik, ezek közül csak kevés bizonyul igazán hatékonynak, ezek azonban továbbra is azok, hiába próbálják felhívni a figyelmeta veszélyekre a biztonsági szakértők. Íme a főbb módszerek:

- Rosszindulatú e-mailek. A támadók fertőző csatolmányt vagy hivatkozást tartalmazó e-maileket küldenek. Ezek azért kifejezetten veszélyesek, mert olyna rövidített URL-eket használnak, amelyek egyáltalán nem tűnnek veszélyesnek. A hivatkozások akár a „Leiratkozom” (a hírlevélről) gomb mögött is rejtőzhetnek! Azonnal kártékony weboldalra vezetnek. Ennél még egyszerűbb a fertőzés a kártékony csatolmányokkal, ezeket csak meg kell nyitnia az áldozatnak. Legyen óvatos!

- Exploit kitek. Ha exploit kitet tartalmaz óweboldalra kerül, a kit átvizsgálja a rendszert, és az azonosított biztonsági réseket kihasználva malware-t juttat a rendszerbe. Nagyon fontos tehát, hogy törölje a kétes szoftvereket, és frissítse a többi programot.

- Kártékony hirdetések. Ne dőljön be a fertőzött marketinges hálózatok által megjelenített rosszindulatú hirdetéseknek. Gyakran terjesztenek vírusokat például a szoftverfrissítéseket ajánlgató reklámablakok. Sőt, akár veszélyes weboldalakat is megnyithatnak.

Hogyan távolítható el az .enc fájlkiterjesztés vírus?

Az .enc fájlkiterjesztés vírus antimalware szoftverrel távolítható el, legalábbis ha az a szoftver megbízható. Ne dőljön be az olcsó, de valójában haszontalan szoftvereknek. Az .enc fájlkiterjesztés vírus eltávolításához mi a következő szoftvereket javasoljuk, ezek automatikusan megszabadulnak a vírustól: FortectIntego és SpyHunter 5Combo Cleaner. Előfordulhat, hogy a zsarolóvírus blokkolja az antivírusok működését, ebben az esetben a következő lépéseket kell követnie:

Manuális Eltávolítási Útmutató - .enc vírus

.enc eltávolítása ezzel: Safe Mode with Networking

-

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

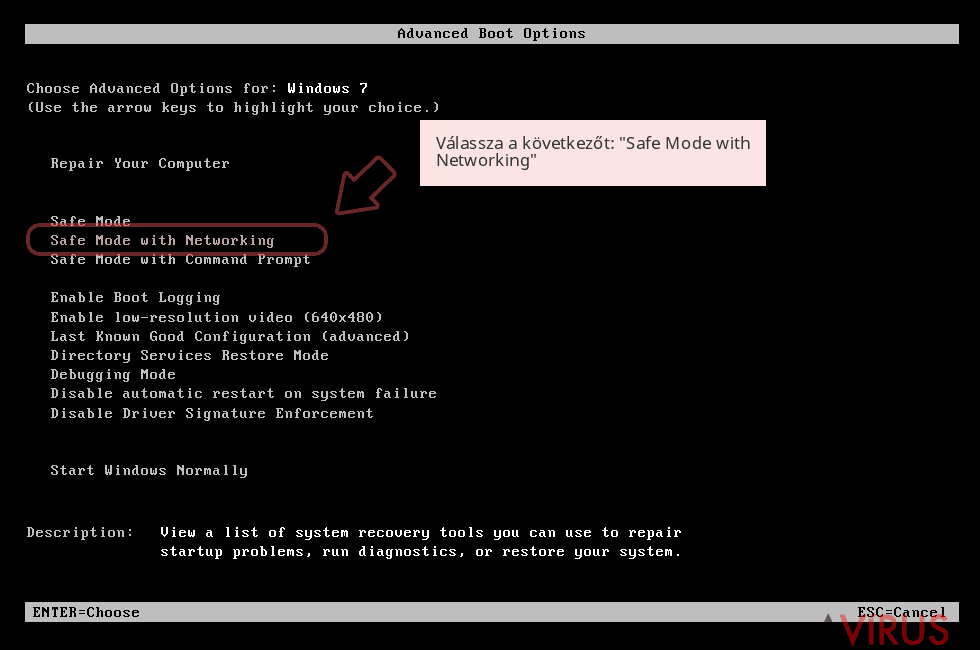

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

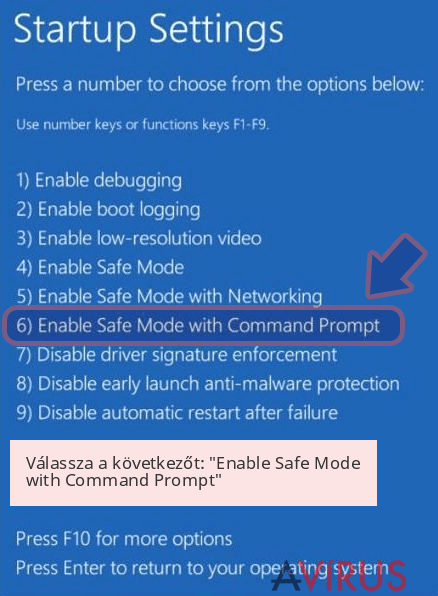

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: .enc törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (.enc) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

.enc eltávolítása ezzel: System Restore

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott .enc eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.Nagyon fontos, hogy ne fizesse ki a váltságdíjat. A vírus már elvette a fájlokat, ne hagyja, hogy pénzét is elvegye. Ne engedje, hogy a támadók győzzenek! Ha adatait titkosították, állítsa vissza őket biztonsági mentésből, vagy próbálkozzon az alábbi lehetőségekkel.

Több módszerrel is megkísérelheti a bejutott .enc által titkosított fájlok visszaállítását:

Data Recovery Pro

Számos adatvisszaállító szoftver létezik, mi a Data Recovery Pro-t ajánljuk. A szoftver számos fertőzött, sérült vagy titkosított fájlon segíthet, érdemes próbálkoznia vele.

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott .enc zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

Árnyékmásolatok

A ransomware-ek néha nem tudják törölni a rendszer árnyékmásolatait, ilyen esetben ezek alapján visszaállíthatók a fájlok. Kövesse az alábbi lépéseket, amelyekkel a ShadowExplorer talán megmentheti az adatokat:

- Töltse le a következőt: Shadow Explorer (http://shadowexplorer.com/);

- A letöltött Shadow Explorer telepítési varázslóját követve telepítse a szoftvert számítógépére;

- Indítsa el a programot, majd a bal felső sarok legördülő listájából válassza ki a titkosított adatokat tároló lemezt. Ellenőrizze az elérhető mappákat;

- Kattintson jobb gombbal a visszaállítandó mappára, majd válassza az “Export” lehetőséget. Kiválaszthatja a visszaállítás célmappáját is.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt .enc, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes