Sage 2.0 vírus eltávolítása (frissített útmutató) - Visszaállítási módszerrel

Eltávolítási Útmutató - Sage 2.0 vírus

Mi az, hogy Sage 2.0 ransomware vírus?

A Sage 2.0 ransomware veszélyes:

A Sage 2.vírus a Sage ransomware leszármazottja, amely pedig a CryLocker vírusok családjából fejlődött ki. Ahogyan a legtöbb ransomware esetében, a Sage malware legrosszabb tulajdonsága is az, hogy titkosítja a személyes fájlokat. Ehhez bejutás után azonnal hozzákezd. Az adatok titkosításához kifinomult algoritmust használ. A vírust jelenleg is vizsgálják a szakértők, de úgy tűnik, hogy a zsarolóvírusok nagy részével szemben nem az AES algoritmust használja a titkosítási folyamathoz. Gyakran előfordul, hogy a szakértők még az ilyen komplex algoritmusokat is sikeresen visszafejtik – köszönhetően a vírusok gyakran hibás kódjának. A Sage azonban egyelőre feltöretlen, jó ideig eltarthat, mire visszafejtő készül hozzá. Fontos, hogy a vírust nem szabad a rendszerben hagyni, mert az újonnan létrehozott fájlokat is titkosíthatja, a csatlakoztatott külső meghajtókkal, például pendrive-okkal együtt. Azt javasoljuk tehát, hogy minél előbb lásson hozzá a Sage 2.0 eltávolításához, ne várjon csodára a szakértők felől. Vizsgálja át a számítógépet a kiváló FortectIntego segítségével, vagy más jól ismert antimalware programmal.

Magáról a vírusról elmondható, hogy nagyon hasonlít azokhoz a zsarolóvírusokhoz, amelyeket más támadók terjesztenek szüntelenül. A Sage 2.0 azonban nem minden tekintetben modern titkosítóvírus. Word makrókat használ a kártékony fájlok letöltéséhez. Ugyanezt a bejutási módszert alkalmazta a Locky és a Cerber vírus is néhány évvel ezelőtt, mikor a ransomware-ek még csak úton voltak afelé, hogy a legveszélyesebb fertőzések legyenek. Mindazonáltal úgy tűnik, hogy a módszer továbbra is hatékonynak mondható, sokak bedőlnek a trükköknek és engedélyezik a makró lefuttatását, hiába a szakértők folyamatos figyelmeztetései.A Sage 2.0 malware spam e-mailek formájában terjed, amelyekhez EMAIL_[véletlenszerű számok]_recipient.zip nevű fájlt csatoltak. Minden ilyen e-mailt prioritással küldenek ki. A kártékony .zip általában JavaScript fájlt vagy Word dokumentumot tartalmaz, mindkettő arra szolgál, hogy a ransomware-t a rendszerbe töltse az áldozat internetkapcsolatán keresztül. Fontos, hogy a Word fájlokat tartalmazó kártékony levelek általában a makrók engedélyezését kérik (mert a vírus csak így tud letöltődni) – kerülje el az ilyen fájlokat! Ha engedélyezi a funkciót, a kártékony kód aktiválódik és letölti a vírust a számítógépre.

Ebből az áldozat először nem sok mindent vesz észre. A ransomware nem azonnal kezdi meg a titkosítást; meghúzódik a háttérben, majd átmásolja magát a következő helyre: C:\Users\[felhasználónév]\AppData\Roaming. A Sage 2.0 nyolc darab véletlenszerű karakterből álló néven rejtőzik. Elindulásakor a Windows Felhasználói felügyeleti értesítést jelenít meg. Ha a felhasználó engedélyezi, hogy a program módosításokat hajtson végre a számítógépen, a vírus hozzákezd a listáján szereplő kiterjesztésekkel rendelkező fájlok felkutatásához.

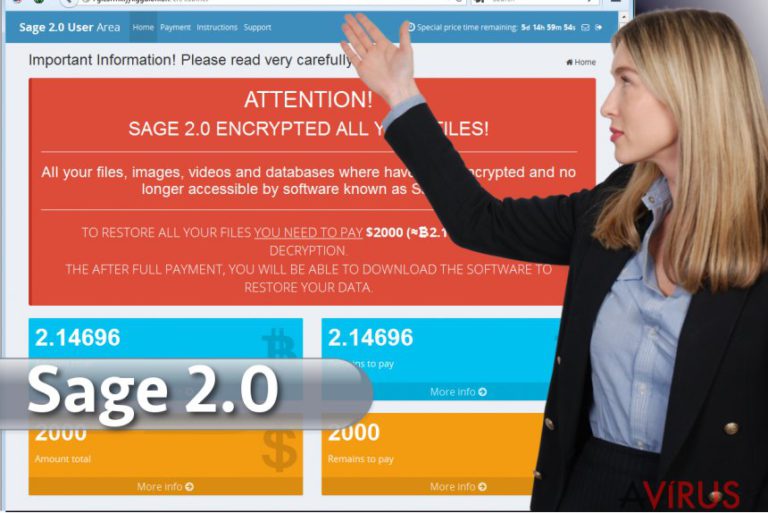

Ennek során a fájlokat titkosítja, majd .sage-re módosítja a kiterjesztésüket, továbbá ! Recovery_ .html nevű fájlt hoz létre az Asztalon és a titkosított fájlokat (képeket, dokumentumokat, archívumokat stb.) tartalmazó mappákban. A .html fájl leírja, hogy a vírus titkosította az adatokat, valamint hivatkozást közöl, amelyen keresztül az adatokért követelt váltságdíj befizethető. A weboldalról megtudható az adatokért követelt összeg mérete: 7 napon belül 2000 dollárt kell fizetni a támadó Bitcoin-tárcájába, ellenkező esetben az összeg megduplázódik. A vírus törli a rendszer árnyékmásolatait is, így ez az adatmentési módszer lehetetlenné válik. Tovább rontja a helyzetet, hogy elképzelhető, hogy még az időben kifizetett váltságdíj ellenére sem fogják a támadók elküldeni a szoftvert, amellyel az adatok visszafejthetők. Felszívódhatnak a pénzzel, mindössze a vírusos számítógépet és a .sage kiterjesztésű használhatatlan fájlokat maguk mögött hagyva. Ne támogassa a vírus készítőit, inkább mielőbb távolítsa el a Sage 2.0-t a számítógépről. Ha gondjai akadtak a vírus kézi eltávolításával, bejegyzésünk végén részletes útmutatót talál a folyamathoz.

Hogyan juthat a rendszerbe a zsarolóvírus?

A Sage 2.0 vírus felépítése nem sokban különbözik a legtöbb ransomware-től. Készítői a terjesztés tekintetében sem igazán próbálkoznak újdonságokkal. A parazita spam e-mailekhez csatolt kártékony fájlok segítségével terjed, de előfordulhat az is, hogy frissítésnek tűnő webes ajánlatok mögött rejtőzik. Azt általánosíthatjuk tehát, hogy a Sage 2.0 bejutása óvatlan böngészés és szoftvertelepítés, valamint nem megfelelő szoftveres biztonsági megoldás eredménye lehet. Ha ön nem tartozik az áldozatok közé, azt javasoljuk, hogy figyeljen az internet böngészése során, valamint készítsen biztonsági másolatokat a fontos fájlokról.

Hogyan távolítható el a Sage 2.0?

A Sage 2.0 vírus ugyanazt a problémát jelenti, mint társai: mindent megtesz, hogy a rendszerben maradhasson. Ennek érdekében letilthatja az antivírus programok rendszervizsgálatait is. Bejegyzésünk alatt azonban megtalálja szakértőink részletes tanácsait, amelyek segítségével meggyengítheti a vírust és rendszervizsgálatot futtathat. Ha végighalad a lépéseken, gond nélkül eltávolíthatja a Sage 2.0 vírust.

Manuális Eltávolítási Útmutató - Sage 2.0 vírus

Sage 2.0 eltávolítása ezzel: Safe Mode with Networking

A Sage 2.0 meggyengítéséhez kövesse az alábbi lépéseket, majd futtasson teljes rendszervizsgálatot.

-

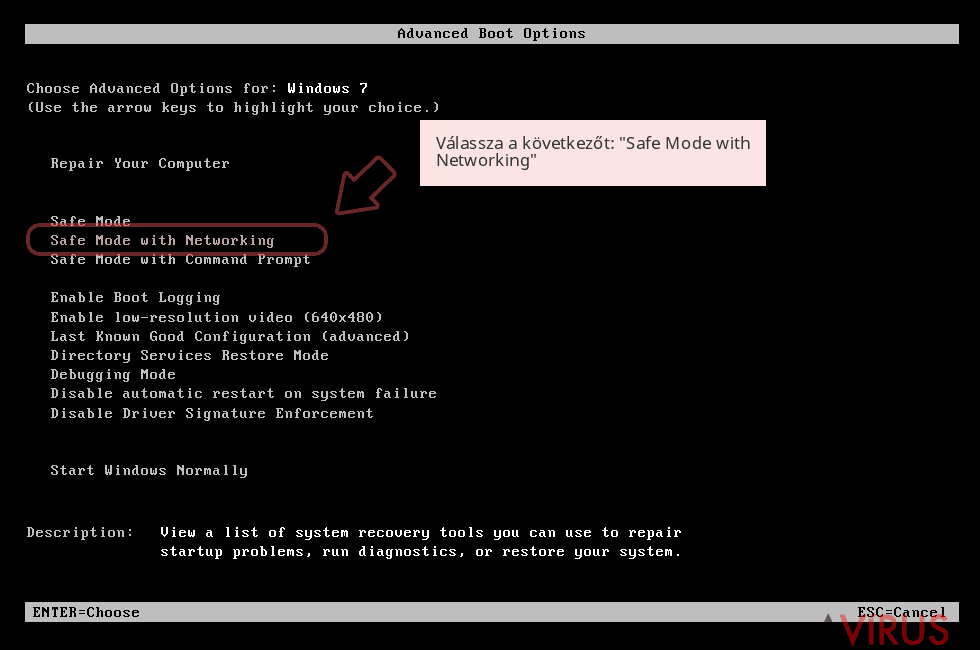

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: Sage 2.0 törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (Sage 2.0) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

Sage 2.0 eltávolítása ezzel: System Restore

Az antivírus futtatásához végezze el szakértőink javaslatait:

-

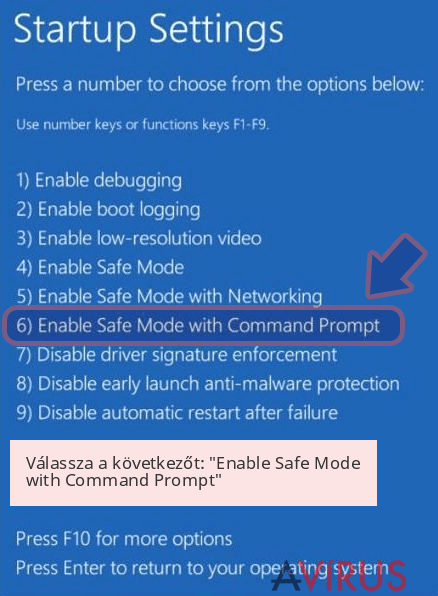

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott Sage 2.0 eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.Több módszerrel is megkísérelheti a bejutott Sage 2.0 által titkosított fájlok visszaállítását:

A fájlok visszaállítása a Data Recovery Pro segítségével

Az alábbi útmutatót követve használatba veheti a Data Recovery Pro nevű programot.

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott Sage 2.0 zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

Fájlok visszaállítása a Windows Előző verziók funkciójával

Ha a Rendszer-visszaállítás engedélyezve volt már a Sage 2.0 bejutása előtt is, nagy eséllyel visszaállíthatja a fájlokat a Windows Előző verziók funkciójával.

- Kattintson jobb gombbal a visszaállítandó fájlra;

- A “Properties” menüben válassza az “Previous versions” menüpontot;

- Nézze át a fájl elérhető változatait a “Folder versions” szakaszban. Válasszon egy megfelelő változatot, majd kattintson a “Restore” gombra.

Biztonsági másolatok előkerítése a ShadowExplorerrel

A ShadowExplorer megkeresi a rendszer árnyékmásolatait, amelyek alapján visszaállíthatók a titkosított fájlok. Nem biztos, hogy minden adaton segíteni tud, de néhányon talán igen. Használatának lépéseit lentebb találja.

- Töltse le a következőt: Shadow Explorer (http://shadowexplorer.com/);

- A letöltött Shadow Explorer telepítési varázslóját követve telepítse a szoftvert számítógépére;

- Indítsa el a programot, majd a bal felső sarok legördülő listájából válassza ki a titkosított adatokat tároló lemezt. Ellenőrizze az elérhető mappákat;

- Kattintson jobb gombbal a visszaállítandó mappára, majd válassza az “Export” lehetőséget. Kiválaszthatja a visszaállítás célmappáját is.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt Sage 2.0, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes