WannaCry vírus eltávolítása (eltávolítási útmutató) - (frissítve: 2017. aug)

Eltávolítási Útmutató - WannaCry vírus

Mi az, hogy WannaCry ransomware vírus?

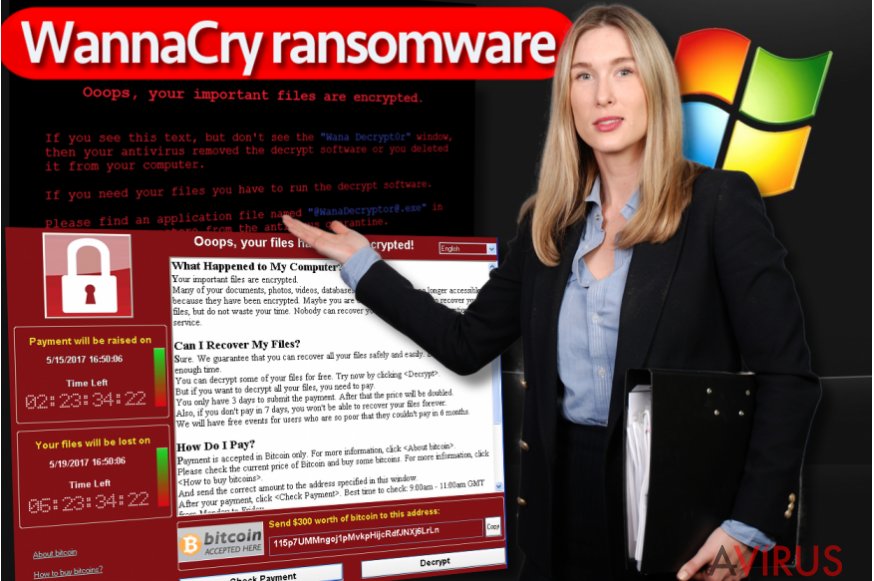

Masszív támadás: A WannaCry ransomware világszerte több mint 230.000 számítógépet fertőzött meg

A WannaCry vírus egy ransomware típusú program, amely az EternalBlue nevű exploit segítségével fertőz meg Microsoft Windows rendszerű számítógépeket. A ransomware ismert még WannaCrypt0r, WannaCryptor, WCry és Wana Decrypt0r néven is. Ha a rendszerbe jut, rövid idő alatt titkosítja a megadott fájltípusokhoz tartozó adatokat, majd kiterjesztésüket a következőkre módosítja: .wcry, .wncryt és .wncry.

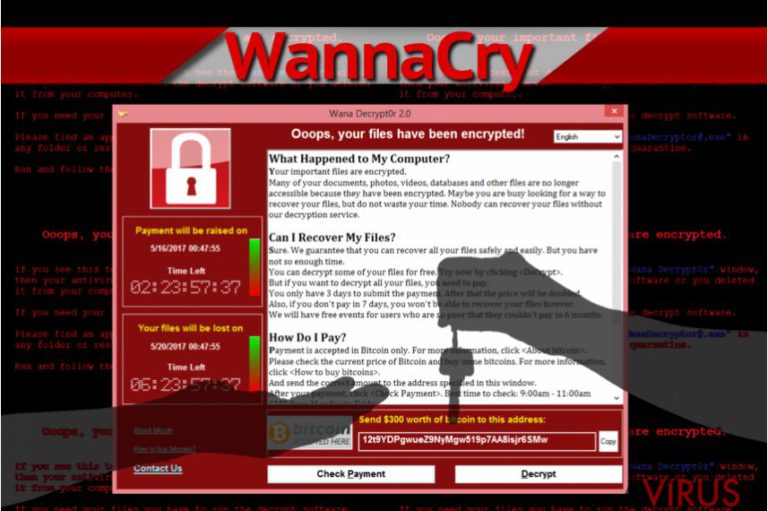

A vírus erős titkosítással teszi használhatatlanná az adatokat, majd módosítja a háttérképet, egy „Please Read Me!.txt” nevű fájlt hoz létre, valamint egy „Wanna Decrypt0r” nevű ablakot is megjelenít, amely tájékoztatja az áldozatot hogy adatait titkosították. A program 300–600 dollár közötti összeget követel bitcoin valutával megfizetve, ellenkező esetben 7 nap után törli az összes fájlt. Titkosításkor megsemmisíti a rendszer árnyékmásolatait, amelyek az adatok visszaállítására lehetnének használhatók. A vírus emellett számítógépes féregként is funkcionál: amint a rendszerbe jut, további megfertőzhető számítógépeket kezd keresni.

A Windows egy biztonsági rését kihasználva terjed tovább fájlmegosztók segítségével (pl. Dropbox vagy megosztott meghajtók) – természetesen engedélykérés nélkül. Ha a WannaCry az ön rendszerébe is bejutott, mielőbb hozzá kell látnia a vírus eltávolításához, hogy megakadályozhassa a továbbterjedést. A vírus azt ígéri, hogy fizetés után visszaadja a fájlokat, de nem bízhatunk a támadókban. Az avirus csapata azt javasolja, hogy „csökkentett mód hálózattal” üzemmódban távolítsa el a vírust egy antimalware program segítségével, például: FortectIntego.

A hackerek egy 2017. március 12-én indított masszív támadáshoz használták fel a vírust. A legújabb hírek szerint mostanra 150 ország több mint 230.000 számítógépét fertőzte meg. A támadás óriási hatással járt tehát, és habár a vírus szervezetek számos csoportját célozza, az egészségügy a legnagyobb elszenvedő. A támadások miatt számos kórház működése leállt, több száz műtétet kellett elhalasztani.

A jelentések szerint az első nagyobb áldozatok közé tartozik a Telefonica, a Gas Natural és az Iberdrola. Egyes vállalatok rendelkeztek biztonsági mentésekkel, mások viszont komoly következményekkel voltak kénytelenek szembe nézni. Minden áldozatnak kivétel nélkül mielőbb el kell távolítania a WannaCry vírust, mert ezzel akadályozható meg a további terjedés.

A WannaCry az EternalBlue exploit segítségével terjed

A WannaCry ransomware fő terjesztési módját az EternalBlue exploit jelenti, amely egy az amerikai hírszerzéstől (NSA) megszerzett és a Shadow Brokers nevű hackercsoport által kiszivárogtatott kémprogram. Az EternalBlue exploit a Microsoft Windows SMB (Server Message Block) protokolljának a CVE-2017-0145 nevű sebezhetőségét használja ki.

A sebezhetőséget már javították, erről a Microsoft MS17-010 biztonsági bejegyzése is beszámol (2017. május 14.). Az elkövetők exploit kódja elavult Windows 7 és Windows Server 2008 rendszereket hivatott megfertőzni, a hírek szerint a Windows 10 rendszer immunis a támadásra. A malware jellemzően egy trójai vírus formájában érkezik, amely az exploit kitet és magát a ransomware-t is tartalmazza. Bejutás után a trójai megpróbál az internetre csatlakozni, hogy további fájlokat tölthessen le.

Az ázsiai, csendes óceáni területeken a girlfriendbeautiful[.]ga/hotgirljapan.jpg?i=1 cím terjeszti a WannaCry legújabb változatát. A ransomware bárhová bejuthat, ha a felhasználó nincs tisztában a ransomware-ek terjesztési módjaival, ezért azt javasoljuk, hogy olvassa át szakértőink megelőzési útmutatóját:

- Telepítse a Microsoft által kiadott MS17-010 biztonsági frissítést. Ez a frissítés azt a biztonsági rést foltozza be, amelyet a ransomware kihasznál. A frissítést kivételesen régebbi rendszerekre, pl. Windows XP-re és Windows 2003-ra is kiadták.

- Tartsa naprakészen a programokat.

- Telepítsen megbízható antimalware szoftvert, hogy védekezhessen a fertőzési kísérletekkel szemben.

- Ne nyisson meg olyan e-maileket, amelyek ismeretlenektől származnak, vagy olyan vállalat küldte, amelytől nem vár levelet.

- Tiltsa le az SMBv1-et a Microsoft útmutatója szerint.

A WannaCry változatai

.wcry fájlkiterjesztés vírus. Feltehetőleg ez a ransomware első változata. 2017 februárjának elején bukkant fel. Először nem tűnt olyan fertőzésnek, amely olyan hírhedt vírusokat is túlszárnyalhat, mint a Cryptolocker, a CryptXXX vagy a Cerber.

A vírus az AES-128 titkosítási algoritmus segítségével zárja el a fájlokat, majd .wcry kiterjesztést illeszt hozzájuk, és 0,1 bitcoin kifizetését követeli a megadott címre. Eredetileg e-mailek terjesztették, de ez a fertőzés végül nem sok váltságdíjat hozott a konyhára. Már ezeket a titkosított fájlokat sem lehetett visszafejteni a megfelelő kulcs nélkül, de a fejlesztők mégis úgy döntöttek, hogy továbbfejlesztik a szoftvert.

WannaCrypt0r ransomware vírus. A ransomware frissített változatának egyik neve. Az új változat főként a Windows sebezhetőségeit kihasználva jut a rendszerbe, majd másodpercek alatt titkosít minden fontos fájlt. A titkosított fájlok a hozzájuk illesztett kiterjesztésről ismerhetőek fel: wncry, wncryt vagy wcry. Biztonsági másolat vagy a titkosítás során létrehozott visszafejtő kulcs nélkül nincs módja az adatok visszaállításának. A fertőzés jellemzően 300 dollár, de ez 600-ra növekszik, ha az áldozat nem fizet három napon belül.

WannaDecrypt0r ransomware vírus. A sikeres bejutást követően a vírus a WannaDecrypt0r nevű programot indítja el. A szakértők már Wanna Decryptor 1.0 és Wanna Decryptor 2.0 változatokat is észleltek. A szoftver visszaszámlálást jelenít meg, amelyen az látható, hogy mennyi idő maradt a váltságdíj emeléséig, valamint egy másik visszaszámlálás pedig azt jelzi, hogy mikor fogja a vírus törölni a számítógépen tárolt adatokat. Ez a változat 2017. március 12-én lendült támadásba, de néhány nappal később egy MalwareTech nevű szakértőnek sikerült működésképtelenné tennie.

Hogyan távolítható el a WannaCry és állíthatók vissza a fájlok?

Mindenképpen szoftvert használjon a WannaCry vírus eltávolításához, ne kézzel próbálkozzon. Rendkívül veszélyes vírusról van szó, amely kifinomult módszerekkel terjed szét a rendszerben, valamint okoseszközökre és a helyi hálózat más számítógépeire is átjuthat. Minél előbb távolítja el a vírust, annál kisebb a további károk esélye.

Ha korábban készített biztonsági másolatokat, fontos, hogy távolítsa el a vírust, mielőtt az adathordozót csatlakoztatná a számítógéphez. Azt javasoljuk, hogy kövesse az avirus csapatának WannaCry eltávolítási útmutatóját.

Manuális Eltávolítási Útmutató - WannaCry vírus

WannaCry eltávolítása ezzel: Safe Mode with Networking

A WannaCry vírus eltávolításához kövesse az alábbi lépéseket, és indítsa a számítógépet a megfelelő üzemmódban. Így működésképtelenné teheti a fertőzést és megfelelő környezetet teremthet a malware-eltávolító szoftver számára.

-

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

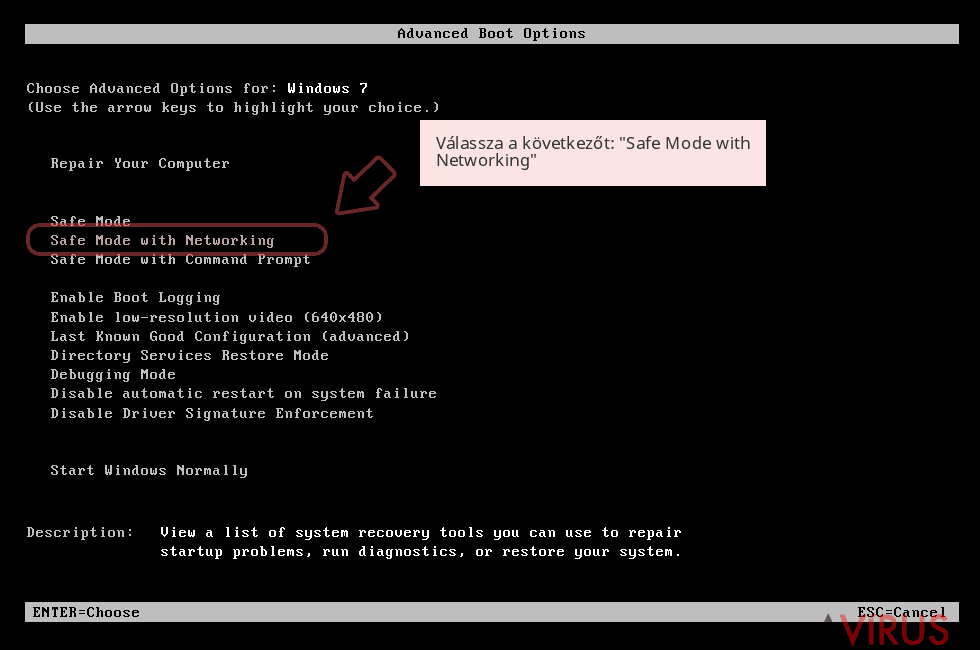

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: WannaCry törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (WannaCry) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

WannaCry eltávolítása ezzel: System Restore

Ha az 1. módszer hatástalannak bizonyult, próbálkozzon ezzel a lehetőséggel.

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

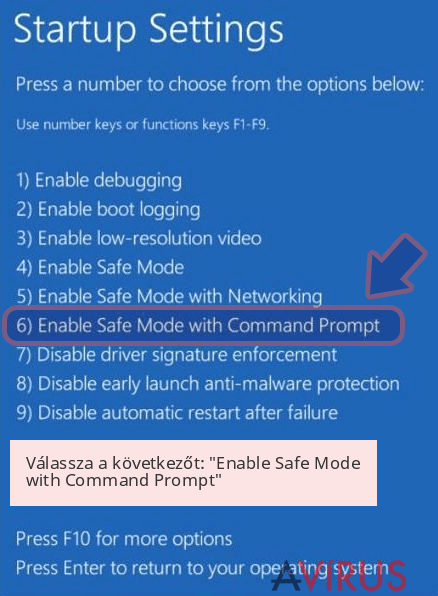

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott WannaCry eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.Ha nem hajlandó 300 vagy 600 dollárt elpocsékolni, vagy nem készített biztonsági másolatokat, nincs módja a titkosított fájlok visszaállításának. A vírusszakértők még elemzik a fertőzést, és előfordulhat, hogy sikerül ingyenes visszafejtőt készíteniük. A siker azonban nem garantált: a titkosítást szinte lehetetlen visszafejteni a megfelelő visszafejtési kulcs nélkül. Egyelőre a következő adatmentési lehetőségekkel próbálkozhat:

Több módszerrel is megkísérelheti a bejutott WannaCry által titkosított fájlok visszaállítását:

A Data Recovery Pro telepítése

A Data Recovery Pro szerencsés esetben megoldást nyújt a titkosított fájlok visszaállításához. Használatának módja a következő.

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott WannaCry zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

Árnyékmásolatok

Előfordul, hogy még a leginkább kifinomult vírusok is elfelejtik befejezni a teendőiket, ezért könnyen lehet, hogy az ön rendszerében még megvannak a meghajtók árnyékmásolatai. A ShadowExplorer nevű program segítségével felhasználhatja őket az adatmentéshez.

- Töltse le a következőt: Shadow Explorer (http://shadowexplorer.com/);

- A letöltött Shadow Explorer telepítési varázslóját követve telepítse a szoftvert számítógépére;

- Indítsa el a programot, majd a bal felső sarok legördülő listájából válassza ki a titkosított adatokat tároló lemezt. Ellenőrizze az elérhető mappákat;

- Kattintson jobb gombbal a visszaállítandó mappára, majd válassza az “Export” lehetőséget. Kiválaszthatja a visszaállítás célmappáját is.

A WannaCry-hoz egyelőre nem készült ingyenes visszafejtő program

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt WannaCry, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes