FakeCry vírus eltávolítása (ingyenes útmutató) - eltávolítási instrukciók

Eltávolítási Útmutató - FakeCry vírus

Mi az, hogy FakeCry zsarolóvírus?

A FakeCry a NotPetya/Petya járvánnyal együtt terjed

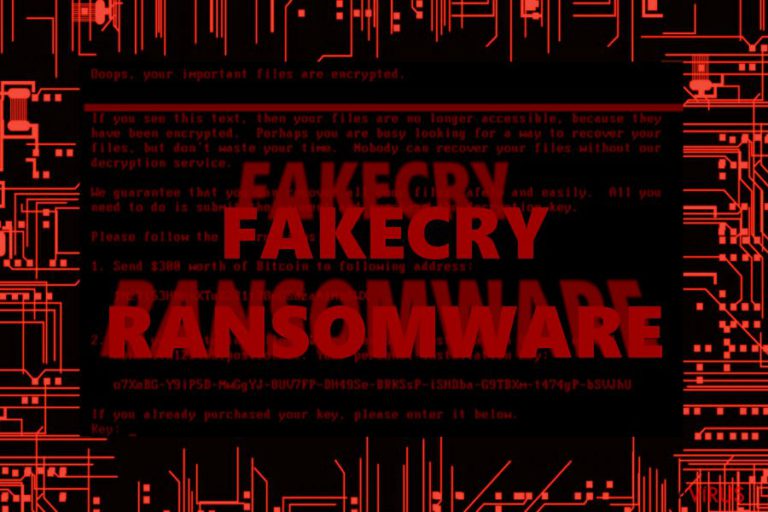

A FakeCry vírus egy fájltitkosító fertőzés, amely az ExPetr/Petna fenyegetéssel együtt kezdett terjedni a fertőzött M.E.Doc frissítési hálózaton. Komplex jellege miatt a vírust először senki sem vette észre.

Érdekes, hogy a WannaCry egy változatának próbálja kiadni magát: a WNCRY szöveget tartalmazza a forráskódban. A .NET keretrendszert felhasználva íródott.

Az M.E.Doc kiszolgálói mellett a támadók egy másik módszert is használnak, melynek során gyakran látogatott weboldalakat fertőznek meg. Az ilyen fertőzéseket akár megfigyelésre is használhatják.

Habár a malware valószínűleg nem igazi WannaCry vírus, mégsem szabad alábecsülni egyrészt terjedési módja miatt, másrészt azért sem, mert a Petna/Petya fertőzéssel együtt terjed. Ha ön is az áldozatok közé tartozik, minden bizonnyal az utóbbi fertőzés hatását is tapasztalni fogja. A FakeCry eltávolításához használja a kiváló FortectIntego vagy Malwarebytes legújabb változatát.

Sikeres küldetés: A FakeCry a Petna vírussal társul

Talán a Petna számos kétes és bizonyos szempontból még érdekesnek is nevezhető funkciója és a pusztító következmények az okai, hogy az online média nem sok figyelmet fordított a FakeCry malware-re.

Habár a WannaCry elemeit tartalmazza, például a „made in China” szöveget, mégsem tekintették komoly fenyegetésnek, pedig ez a hozzáállás félrevezető lehet.

A malware támadása két lépésből áll. Először a wc.exe indul el a rendszerben, amely kicsomagolja az ed.exe fájlt. Ez a vírus fő futtatható állománya, ez titkosítja az adatokat az RSA-2048 algoritmus segítségével, valamint ez törli a rendszer árnyékmásolatait. A FakeCry malware számos fájltípust megcéloz.

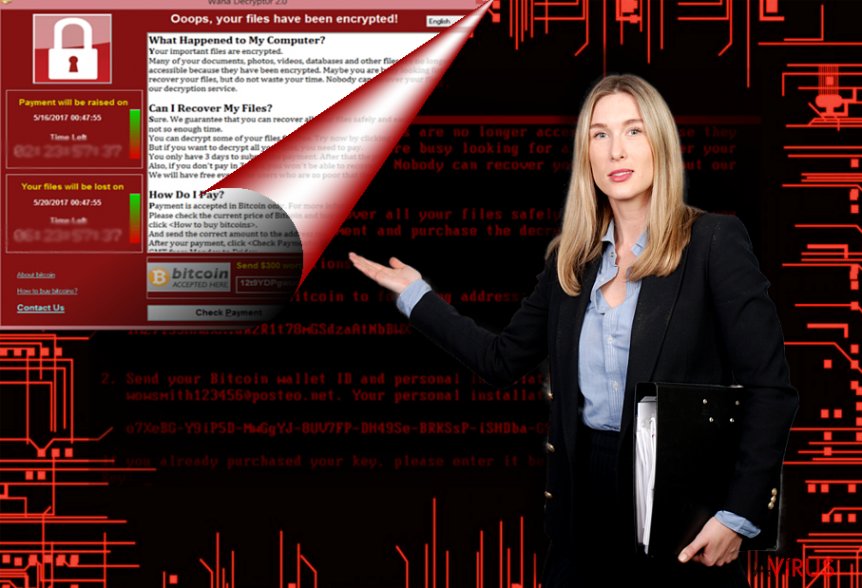

Újdonság a többi malware-hez képest, hogy egy DEMO_EXTENSIONS nevű mappát is létrehoz, amelyben ingyenesen visszafejthető képfájltípusokat határoz meg. A malware látszólag még fejlesztés alatt áll. A titkosítást követően a Wana Decrypt0r 2.0 vírushoz hasonlóan jeleníti meg üzenetét.

Néhány ukrán áldozat már kifizette a váltságdíjat, de a támadók egyik bitcoin címe már nem létezik. Azt kell tanácsolnunk, hogy ne fizesse ki a követelt összeget, inkább foglalkozzon a FakeCry eltávolításával.

Terjedési jellemzők

A malware az M.E.Doc frissítési hálózaton keresztül terjed. Most, hogy a biztonsági szakértők már feltárták a terjedés módját, elkerülhető a FakeCry bejutása. Ha már késő, lépjen az eltávolítási útmutatóhoz.

Az ExPetr és a FakeCry is alkalmaz egy másik módszert is: ha nem elég óvatos, fertőzött weboldalakról is a rendszerbe engedheti őket. Ellenőrizze, hogy antivírus és tűzfal szoftverei megfelelően működnek-e!

A FakeCry eltávolítása

Windows rendszeren egy víruseltávolító szoftver segítségével szabadulhat meg tőle. Figyelembe véve, hogy a Petya vírussal együtt terjed, valamint hogy később akár önállóan is terjedhet, előfordulhat, hogy problémákba ütközik az eltávolítás során.

Ebben az esetben indítsa a rendszert csökkentett módban, és innen futtassa az antivírus szoftvert. Így valószínűleg el fogja tudni távolítani a FakeCry vírust. Fontos, hogy ne töltsön le semmiféle olyan visszafejtőt, amelyet a bűnözők kínálnak fel. A malware még fejlesztés alatt áll, ezért az adatok visszaállítása nem biztos, hogy simán menne. Az ukrán és orosz felhasználóknak pedig kifejezetten résen kell lenniük.

Manuális Eltávolítási Útmutató - FakeCry vírus

FakeCry eltávolítása ezzel: Safe Mode with Networking

A Csökkentett mód gyakran jól jön a malware-ek eltávolítása és a rendszerhibák megoldása során.

-

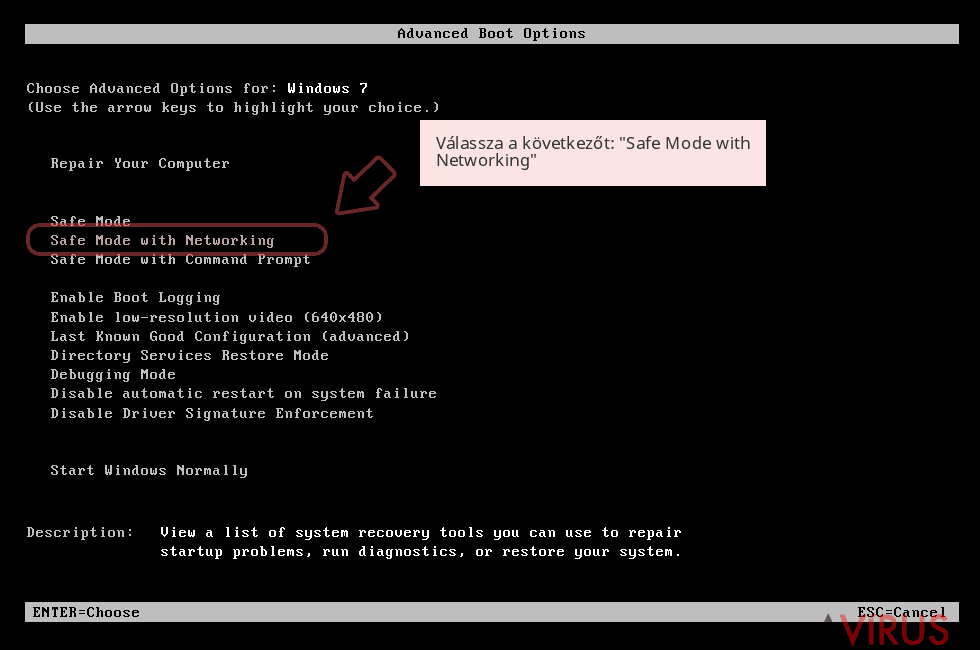

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

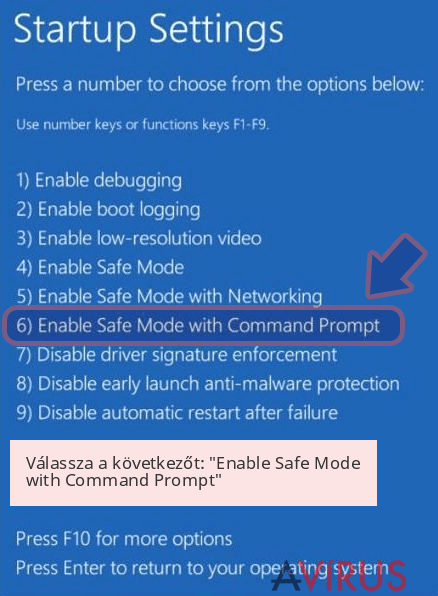

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: FakeCry törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló (FakeCry) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

FakeCry eltávolítása ezzel: System Restore

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott FakeCry eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.[/GIS]

Több módszerrel is megkísérelheti a bejutott FakeCry által titkosított fájlok visszaállítását:

Data Recovery Pro

Amíg a FakeCry visszafejtőjén a szakértők még dolgoznak, próbálkozzon ezzel a programmal. Sérült és elveszett fájlok visszaállítására készült.

- Data Recovery Pro letöltése;

- A letöltött Data Recovery telepítőjének lépéseit követve telepítse a szoftvert számítógépére;

- Indítsa el, és a vizsgálat segítségével gyűjtse össze a bejutott FakeCry zsarolóvírus által titkosított fájlokat;

- Állítsa vissza őket.

FakeCry Decryptor

Egyelőre nem létezik. Próbálja visszaállítani a fájlokat biztonsági mentésekből.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt FakeCry, használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes