[email protected] vírus eltávolítása (javított útmutató) - Visszaállítási módszerrel

Eltávolítási Útmutató - [email protected] vírus

Mi az, hogy [email protected] ransomware vírus?

Tudnivalók az [email protected] ransomware bejutása esetén

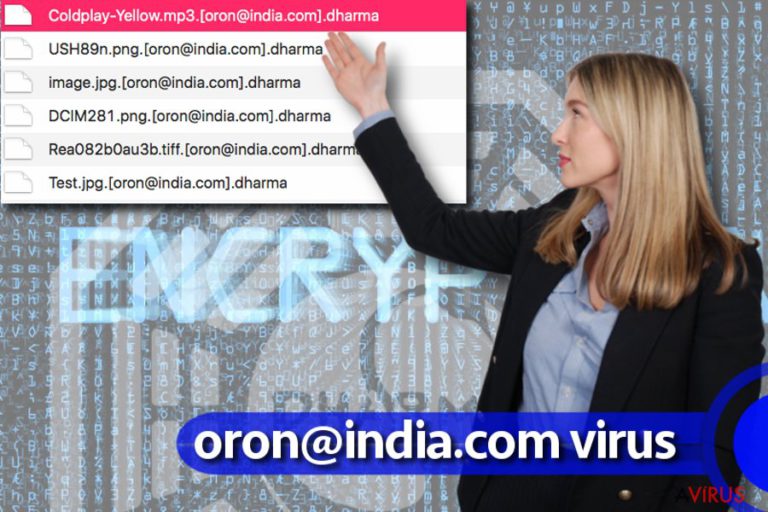

Az [email protected] ransomware vírus a Dharma fejlesztőinek egy újabb kártevője. A többi Dharma vírushoz hasonlóan zsarolóvírusról van szó, amely titkosítja az áldozat adatait, majd váltságdíjat követel a visszaállításhoz szükséges visszafejtési kulcsért. A Dharma ransomware-csoport nagyban hasonlít a Crysis malware-re, amely azonos módon titkosítja a fájlokat. Az [email protected] ransomware az .[[email protected]].dharma kiterjesztést illeszti a titkosított fájlokhoz; valószínűleg azért ezt, hogy az áldozatok mindenképpen megtalálják az e-mail címet. A Dharma malware veszélyes vírus, de a számos @india.com típusú ransomware mind különös eset. Nemrégiben a TeslaCrypt és a Crysis vírusok visszafejtési kulcsai is kikerültek az internetre (méghozzá feltehetőleg a vírusok fejlesztőinek keze által). Most pedig a Dharma ransomware kulcsai is kikerültek, és a Kaspersky visszafejtője már be is építette őket. Azt javasoljuk, hogy mielőbb távolítsa el az [email protected] malware-t számítógépéről egy hatékony malware-eltávolító segítségével (például FortectIntego vagy Malwarebytes), és próbálja ki a visszafejtő programot. A programnak köszönhetően nagy valószínűséggel fizetés nélkül is visszakaphatja a fájlokat.

Az [email protected] vírus fejlesztői persze pénzt akarnak, ezért is állítják azt, hogy csak az ő közbenjárásukkal menthetők meg az adatok. Ez azonban minden bizonnyal hamis állítás, a vírus ugyanis hibákat tartalmaz. Az avirus weboldalának egyik látogatója hozzászólásában arról ír, hogy a 7-Zip segítségével titkosított .zip fájlokat sikerült kibontania, habár .[[email protected]].dharma kiterjesztésük volt. Mielőtt azonban ezzel a módszerrel próbálkozna, mindenképpen próbálja ki az előbbi megoldást is. Most azonban az [email protected] vírus eltávolításával kell törődnie.

Hogyan fertőzhet meg a Dharma ransomware?

Gyakori eset, hogy maguk a felhasználók telepítik a kártevőket. A támadók különböző megtévesztő módszerekkel próbálják rávenni a potenciális áldozatokat, hogy kártékony e-mailes csatolmányokat nyissanak meg, frissítésnek látszó programokat telepítsenek és így tovább. Emellett felbukkannak zsarolóvírusokat terjesztő exploit kitek, feltört hirdetőhálózatok és más terjesztési módszerek is. A kártékony e-mailek viszonylag könnyen elkerülhetők, az exploit kitek azonban már kevésbé. Számítógépének védelme érdekében nagyon fontos, hogy használjon antimalware programot, biztonsági másolatot készítsen adatairól, és elkerülje a csábító hirdetéseket.

Az [email protected] ransomware eltávolítása

Ha adatait titkosította az [email protected] vírus, kövesse eltávolítási útmutatónkat. Automatikusan működő módszerrel kell megszabadulnia a fertőzésről: antimalware programot használjon, mert a zsarolóvírusok kézi eltávolítása csak újabb kockázatokat jelent. Ezek a vírusok jól elrejtik magukat, regisztrációs bejegyzésekkel is megerősítik helyzetüket, valamint más beállításokat is módosíthatnak, azaz rendkívül nehéz feladat kézzel megtalálni minden egyes elemet.

Manuális Eltávolítási Útmutató - [email protected] vírus

[email protected] eltávolítása ezzel: Safe Mode with Networking

Távolítsa el az [email protected] ransomware vírust útmutatónk lépéseit követve.

-

Lépés 1: Indítsa a számítógépet Safe Mode with Networking módban

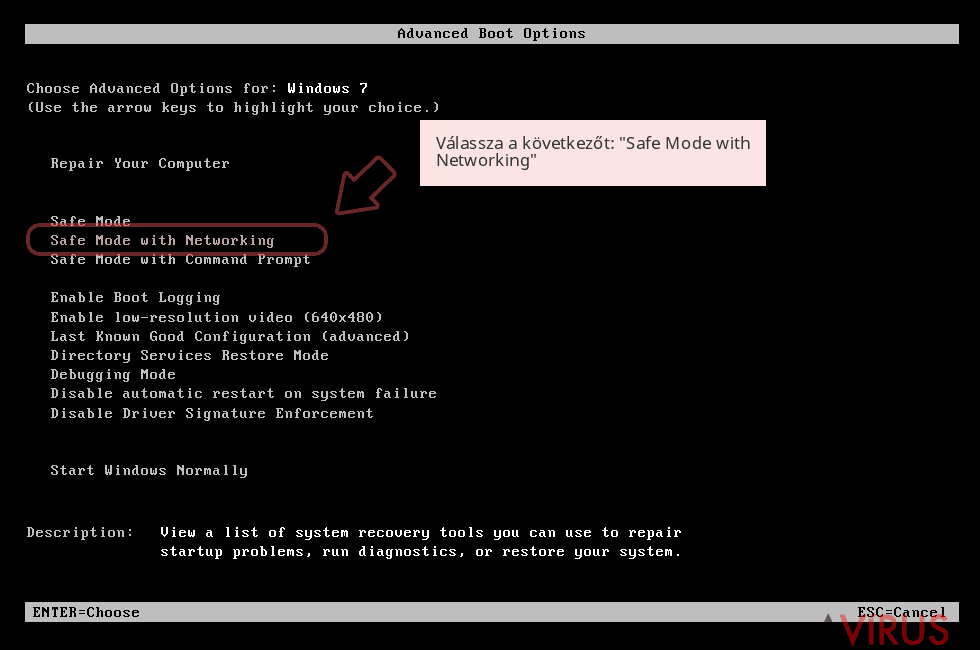

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Safe Mode with Networking

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Networking

-

Lépés 2: [email protected] törlés

Jelentkezzen be a fertőzött fiókba és indítson egy böngészőt. Töltsön le egy megbízható antispyware programot, például: FortectIntego. Telepítse, frissítse, majd futtasson vele teljes rendszervizsgálatot és távolítson el minden rosszindulatú fájlt, amely a ransomware-hez tartozik, majd fejezze be a behatoló ([email protected]) eltávolítását.

Próbálkozzon másik módszerrel, ha a ransomware blokkolja a következőt: Safe Mode with Networking

[email protected] eltávolítása ezzel: System Restore

-

Lépés 1: Indítsa a számítógépet Safe Mode with Command Prompt módban

Windows 7 / Vista / XP- Kattintson a következőre: Start → Shutdown → Restart → OK.

- Mikor a számítógép bekapcsol, kezdje nyomkodni az F8 billentyűt, amíg meg nem jelenik a Advanced Boot Options ablak.

-

Válassza a listáról a következőt: Command Prompt

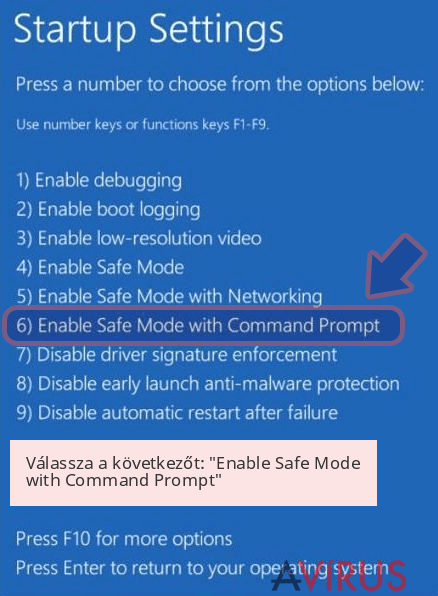

Windows 10 / Windows 8- Nyomja meg a Power gombot a Windows bejelentkezési képernyőn. Most tartsa nyomva a billentyűzet Shift gombját, majd kattintson a Restart lehetőségre..

- Most a következőkre kattintson: Troubleshoot → Advanced options → Startup Settings, végül pedig ezt nyomja meg: Restart.

-

Miután a számítógép beindult, válassza a Startup Settings ablakban a következőt: Enable Safe Mode with Command Prompt

-

Lépés 2: Állítsa vissza a rendszerfájlokat és -beállításokat

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

-

Most írja be, hogy rstrui.exe, majd kattintson ismét arra, hogy Enter..

-

Mikor megjelenik az új ablak, kattintson arra, hogy Next, majd válasszon egy Next fertőzést megelőző visszaállítási pontot.

-

A rendszervisszaállítás indításához kattintson arra, hogy Yes.

-

Miután megjelent a(z) Command Prompt ablak, írja be, hogy cd restore, majd kattintson arra, hogy Enter.

+1: Az adatok visszaállítása

A fenti útmutató a bejutott [email protected] eltávolításában segít. A titkosított fájlok visszaállításához az avirus.hu biztonsági szakértőinek részletes útmutatóját érdemes követnie.A fájlok visszaállításának tekintetében több lehetőség közül is választhat.

1. Kifizetheti a jelentős összegű váltságdíjat (NEM AJÁNLOTT);

2. Eltávolíthatja a vírust, és használhatja a visszafejtő programot (nem biztos, hogy működni fog, de egy próbát MINDENKÉPPEN megér);

3. Visszaállíthatja a fájlokat korábbi biztonsági másolatokból;

4. Alternatív adatmentő módszerekkel próbálkozhat.

Több módszerrel is megkísérelheti a bejutott [email protected] által titkosított fájlok visszaállítását:

A fájlok visszaállítása a Rakhni visszafejtővel

A Dharma visszafejtési kulcsainak egy része kikerült az internetre, és a Kaspersky frissítette is a Rakhni visszafejtőt. A visszafejtő innen letölthető.

Fontos törődnie a crypto-ransomware vírusok elleni óvintézkedésekkel. Ha meg szeretné védeni számítógépét az olyan ransomware-ektől, mint a most tárgyalt [email protected], használjon megbízható antispyware programot, például: FortectIntego, SpyHunter 5Combo Cleaner vagy Malwarebytes